楽天ひかりは標準契約において高速通信クロスパス(DS-Lite規格)とIPv4/PPPoEの2つの通信サービスを提供しています。

どちらの通信サービスを使ってもよいし、マルチWAN対応ルーターであれば両方の通信サービスを同時利用(併用)することもできます。

当サイトでは楽天ひかりとOpenWrtルーターを前提としてクロスパスとPPPoEの併用環境をご紹介しています。

本記事では、この仕組みをさらに進ませて「クロスパスとPPPoEの併用環境において、自宅サーバーをインターネット公開する」という環境の構築を目指します。

楽天ひかりで「クロスパス&PPPoE」併用環境

楽天ひかりは標準契約内でクロスパス回線とPPPoE回線の2つの通信サービスが提供されます。

どちらの通信サービスを使っても構いませんし、2つの通信サービスを同時に利用することもできます。

このため、一般的には通常のネット利用においては夜間でもフレッツ光回線の速度低下を回避して高速通信が期待できるクロスパスを利用するのが良いでしょう。

さらに、テレワーク利用のVPNなど、グローバルIPv4アドレスが必要な通信サービスなどではPPPoE回線を利用すると良いでしょう。

当サイトでは1台のルーターでマルチWANが実現できる仕組みの構築として、OpenWrtルーターを使って楽天ひかりのクロスパスとPPPoEを併用できる環境構築手順を記事として紹介しています。

また、OpenWrtルーターを自作する自信がない!という方向けに、市販ルーター「GL.iNetトラベルルーター」を使って同様の楽天ひかりのクロスパスとPPPoEの併用環境構築手順を紹介しています。

IPv4 over IPv6のちょっと困った!をPPPoEでカバーする

フレッツ光回線では夜間の速度低下を回避するために、もはやIPv4 over IPv6による高速通信サービスが主流となっています。

この高速通信サービスにはv6プラスなどのMAP-e規格とクロスパスなどのDS-Lite規格があります。

どちらもフレッツ光回線の夜間の速度低下を迂回して高速な通信が期待できる一方で、完全なIPv4アドレスが付与されないためいくつかの「ちょっと困った!」が発生します。

たとえば自宅からのテレワークなどで会社のVPNサーバーへ接続するL2TP/IPSecが使えない場合がある、とか外部(インターネット側)から自宅ルーター/自宅サーバーへ接続できない、などの現象です。

特定宛先への通信にPPPoE回線を利用する

楽天ひかりのクロスパス回線とPPPoE回線の併用環境ではどちらをメイン回線としてもかまいませんが、一般的にはフレッツ光の夜間の速度低下を回避できるクロスパス回線をメイン回線とすると良いでしょう。

通常のネット利用はクロスパス回線を使って行います。

そのうえで、特定の宛先への通信だけをPPPoE回線を使って通信する設定が可能です。

たとえば会社のVPNサーバーへ接続するときはPPPoE回線を使う、とか5chの掲示板書き込みの時はPPPoE回線を使う、などの使い方です。

OpenWrtルーターを使えばこのような複数のインターネット接続を使い分ける仕組みを1台のルーターで構築できてしまいます。

本記事の趣旨「自宅サーバーを公開したい!」

本記事では、このような複数のインターネット回線(マルチWAN)における環境にて、自宅サーバーをインターネットへ公開できる仕組みを構築していきます。

自宅ナットワークからの利用においては、通信宛先ごとにクロスパス回線とPPPoE回線を使い分ける設定は簡単です。

しかし、自宅サーバー公開のような外部(インターネット側)からPPPoE回線を使って自宅ルーター/自宅サーバーへ入ってくる通信については、通信が成立せずに通信エラーとなってしまいます。

この問題を解決し、楽天ひかりのクロスパスとPPPoE併用環境でもPPPoE回線の完全なIPv4グローバルアドレスを使って自宅サーバーをインターネット公開できる仕組みを構築していきます。

これにより、楽天ひかりなどのIPv4 over IPv6通信環境においても、VPNサーバー・ゲームサーバー・ウェブサーバーなどの自宅サーバー公開が可能となります。

クロスパス&PPPoE併用環境で自宅サーバー公開!問題点と解決策

楽天ひかりなどIPv4 over IPv6の通信とIPv4/PPPoEの通信が提供されている場合は2回線の併用環境が構築できます。

一般的には夜間でも高速なネット利用が期待できるIPv4 over IPv6回線をメイン回線とし、サブ回線としてPPPoE回線を設定する使い方になります。

つまり、通信経路上の優先度の高いIPv4 over IPv6(クロスパスなど)回線と優先度の低いPPPoE回線の2つを回線定義する、という使い方です。

この場合、自宅ネットワークからの通信は基本的に優先度の高いIPv4 over IPv6側の回線からインターネットへ出ていきます。

この状態で外部(インターネット側)からIPv4グローバルアドレスが使えるPPPoE回線へ接続しても通信が遮断されてしまいます。

なぜサブ回線のPPPoE回線では通信できない?

PPPoE回線から入ってきた通信パケットをPPPoE回線から返す、という通信経路制御も可能です。

PPPoE回線から入ってきた通信パケットに対しファイアウォールマークというマークを付与することで、マークの付いた通信パケットは帰りもPPPoE回線から出ていくようにする、という仕組みです。

この仕組みを構築することで、優先度の低いPPPoE回線から入ってきた通信パケットをPPPoE回線から返すことができるようになり、結果として自宅ルーター/自宅サーバーとの通信が可能となります。

OpenWrtルーターのmwan3モジュールを使って問題解決

OpenWrtルーターで利用可能なマルチWAN機能「mwan3」モジュールを使えば、通信パケットにファイアウォールマークを付与して高度な通信経路制御を行ってくれます。

mwan3モジュールは「フェイルオーバー」や「ロードバランス」など高度な通信経路制御機能を簡単に提供してくれますが、この通信経路制御のためにインターフェースごとにファイアウォールマークを付与して通信パケットを経路制御しています。

サブ回線として定義しているPPPoE回線インターフェースをこのmwan3モジュールに追加定義することで、簡単に「PPPoE回線からの通信パケットにファイアウォールマークを付与する」「帰る時もPPPoE回線から返す」という仕組みを簡単に実現することができます。

本記事の前提

マルチWAN対応ルーターとしてOpenWrtルーターを使用

楽天ひかりではクロスパス通信とPPPoE通信の両通信機能が同時利用可能です。

2つの通信機能を同時利用するためにはマルチWAN対応ルーターが必要となり、多くの場合は高価な業務用ルーターが必要となります。

本記事では安価に簡単にマルチWAN対応できるルーターとしてオープンソースのルーターOSであるOpenWrtルーターを利用します。

ファイアウォールマークはmwan3モジュールを利用

通信パケットにファイアウォールマークを設定する機能は、OpenWrtが提供するmwan3モジュールを利用します。

mwan3モジュールはデュアルWAN/マルチWAN環境においてフェイルオーバーやロードバランスなど高度な回線利用機能を提供してくれるモジュールです。

そしてその高度な通信経路制御のためにインターフェースごとにファイアウォールマークを付与する仕組みになっています。

本記事ではPPPoE回線から入ってくる通信パケットへファイアウォールマークを付与する仕組みとして、OpenWrtのmwan3モジュールを利用します。

クロスパス&PPPoEの併用環境は構築済とする

本記事では楽天ひかりを前提としてすでにクロスパスとPPPoEの併用環境は構築済とします。

楽天ひかりを前提としてクロスパスとPPPoEの併用環境構築手順については以下の記事で紹介していますので、まずはこの記事手順に従ってクロスパスとPPPoEの併用環境を構築してください。

インターフェースの名称に注意

また、本記事ではOpenWrtルーターにおけるクロスパスインターフェースとPPPoEインターフェースのインターフェース名称を以下の前提とします。

| 回線種別 | インターフェース名称 | ゲートウェイ・メトリック |

|---|---|---|

| クロスパス回線 | wan | 10 ※優先度高=メイン回線 |

| PPPoE回線 | wanb | 20 ※優先度低=サブ回線 |

本記事ではOpenWrtのポリシーベースルーティングモジュールであるmwan3モジュールを利用していきます。

mwan3モジュールは非常に多機能・高機能なモジュールであり、インストール時に設定テンプレートも同時にインストールされます。

このmwan3テンプレートが「メイン回線はwan、サブ回線はwanb」という命名となっているため、本記事でもそれに従ったインターフェース名称とします。

なお、前述の併用環境構築記事の手順に従って構築すれば「メイン回線=wan/サブ回線=wanb」というインターフェースとなります。

mwan3ポリシーベースルーティングの設定

OpenWrtのmwan3(マルチWAN機能)モジュールは、複数のインターネット回線がある環境において自宅ネットワーク内からの通信はもちろんのこと、外部(インターネット側)から入ってきた通信についても高度な通信経路制御を行ってくれるモジュールです。

代表的な機能は「フェイルオーバー」や「ロードバランス」などの実現となりますが、それ以外でもさまざまな通信ポリシーのもとでの通信経路制御が行えます。

非常に高機能で高度な設定が必要なモジュールなのですが、本記事の趣旨である「PPPoE回線(サブ回線)から入ってきた通信パケットはPPPoE回線から出ていくようにしたい」という点については、ほとんど標準設定のままで実現できてしまいます。

本記事では楽天ひかりのクロスパスとPPPoE回線の併用環境における自宅サーバー公開手段として、このmwan3モジュールの機能を使って実現していきます。

mwan3モジュールのインストール

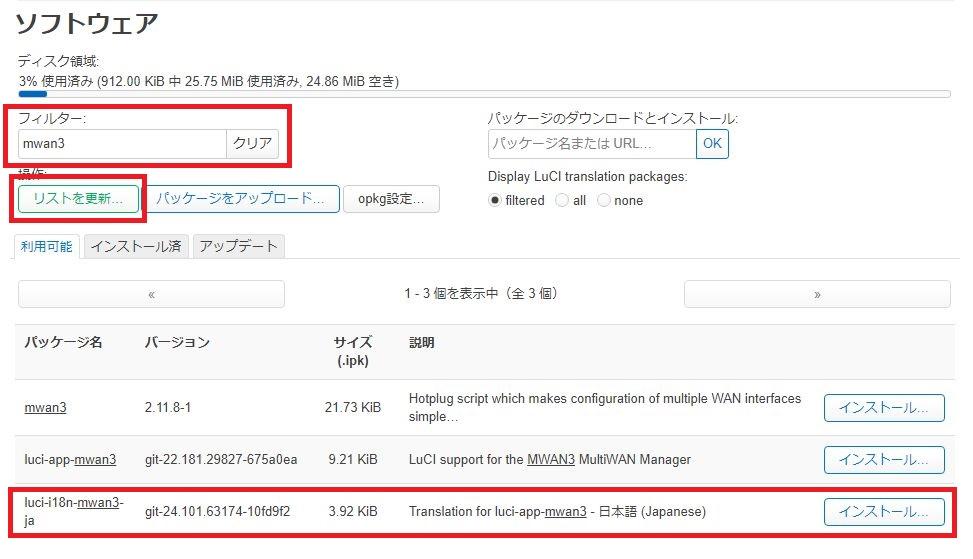

メニュー「システム > ソフトウェア」画面よりmwan3モジュールをインストールします。

「リストを更新」した後に「フィルター」欄に「mwan3」を入力し絞り込みを行います。

リスト表示されたモジュールの中から以下のモジュールをインストールします。

- luci-i18n-mwan3(英語メニューの場合)

- luci-i18n-mwan3-ja(日本語メニューの場合)

上記どちらかのモジュールをインストールすれば関連する他のモジュールも一緒にインストールされます。

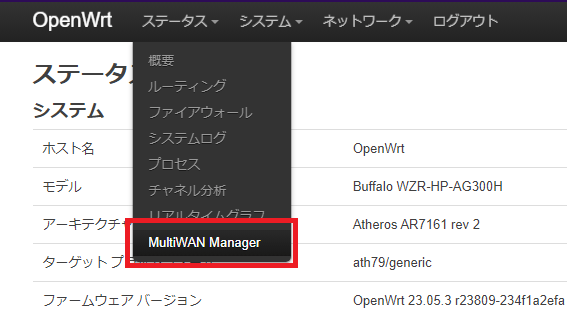

mwan3モジュールがインストールされるといったんログアウトされますが、再度ログインすると2つのメニュー画面が追加されています。

mwan3ステータス画面

メニュー「ステータス > MultiWAN MANAGER」が登録されており、mwan3(マルチWAN)の状態が確認できます。

インターフェース定義が正しく(前提条件通り)設定されていれば、以下のように「wan/wan6/wanb」の3つのインターフェースが認識(緑色)されている状態となっています(wanb6は存在していないインターフェース)。

もし上記のように「wan/wan6/wanb」が緑色(有効)になっていない場合にはインターフェース定義のインターフェース名称が本記事の前提と異なっています。

インターフェース定義を見直してください。

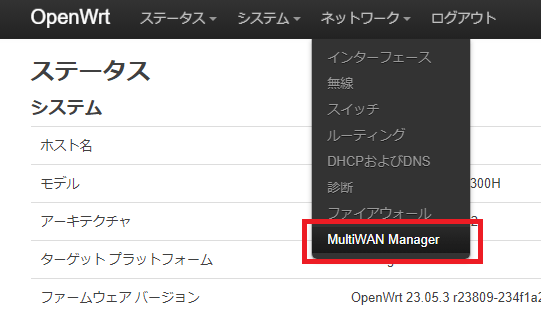

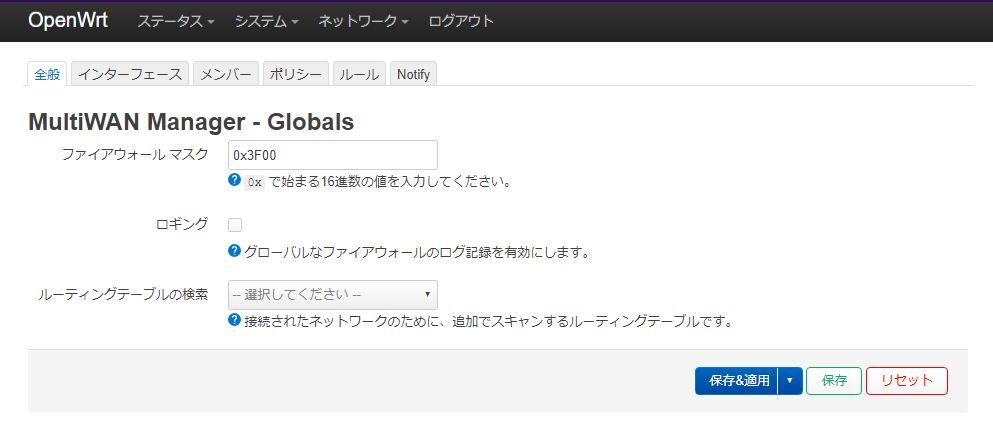

mwan3設定画面

もうひとつ、メニュー「ネットワーク > MultiWAN MANAGER」が登録されています。

この画面からmwan3の設定が行えます。

mwan3モジュールによるファイアウォールマークを確認

mwan3モジュールをインストールすると同時にmwan3テンプレートも適用されます。

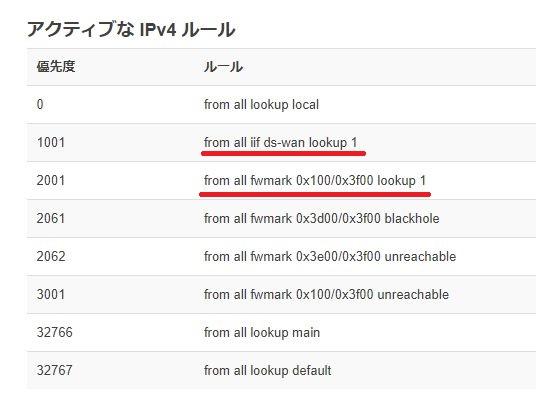

この状態でmwan3のIPv4ルールを確認してみましょう。

メニュー「ステータス > ルーティング」画面から「アクティブなIPv4ルール」を確認します。

上記のように、初期状態で「ds-wan(=wan)」に「0x100」のファイアウォールマークが付与されていることがわかります。

このファイアウォールマークにより、mwan3はフェイルオーバーやロードバランスなどの複雑な通信経路制御を行う仕組みになっています。

そして、本記事の趣旨である「PPPoE回線インターフェースにもファイアウォールマークを付与する」ことで、PPPoE回線を使っての自宅サーバー公開が可能になる、というわけです。

mwan3へPPPoE回線をインターフェース登録

では、mwan3モジュールへPPPoE回線インターフェースを組み込んでいきます。

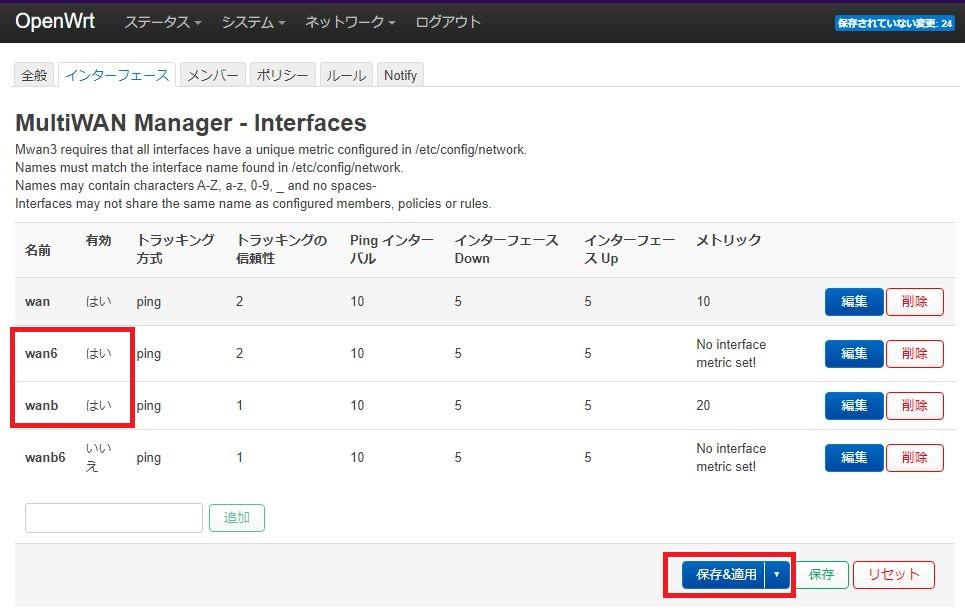

メニュー「ネットワーク > MultiWAN MANAGER」画面から「インターフェース」タブ画面を開きます。

mwan3モジュールの初期状態では上記のように「wan」のみが有効となっているため、「wan6/wanb」を有効にしてあげます。

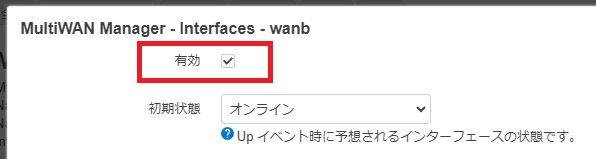

まず「wan6」インターフェースの「編集」からwanbインターフェースの詳細設定画面を開きます。

上記のように「有効」をチェックし、「保存」します。

同様に「wanb」インターフェースの「編集」からwanbインターフェースの詳細設定画面を開きます。

上記のように「有効」をチェックし、「保存」します。

インターフェース一覧画面で「wan6/wanb」の「有効」が「はい」になっていることを確認し、画面下部の「保存&適用」ボタンでシステム反映します。

以上でwan6(=IPv6/IPoE回線)インターフェースおよびwanb(=PPPoE回線)インターフェースがmwan3モジュールの制御対象回線となりました。

mwan3の経路制御モードを「フェイルオーバー」へ

mwan3は非常に高機能なネットワーク制御を行ってくれますが、大きな機能分類として「フェイルオーバー」と「ロードバランス」があります。

「フェイルオーバー」はマルチWAN(併用環境)において「メイン回線とサブ回線を切り替える」という仕組みを提供してくれます。

「ロードバランス」はマルチWAN(併用環境)において通信の分散処理の仕組みを提供してくれます。

そして、mwan3インストール時の初期値は「ロードバランス」に設定されています。

「フェイルオーバー」と「ロードバランス」のどちらに設定しても良いのですが、本記事の趣旨として「通常のネットワーク利用は高速通信クロスパスを使う」という前提があるので、本記事では「フェイルオーバー」として設定しておきます。

つまり、自宅ネットワークからの利用において、通常はクロスパス回線で通信を行いクロスパス回線が障害などで不通の場合にはPPPoE回線に切り替える、というのがフェイルオーバーとなります。

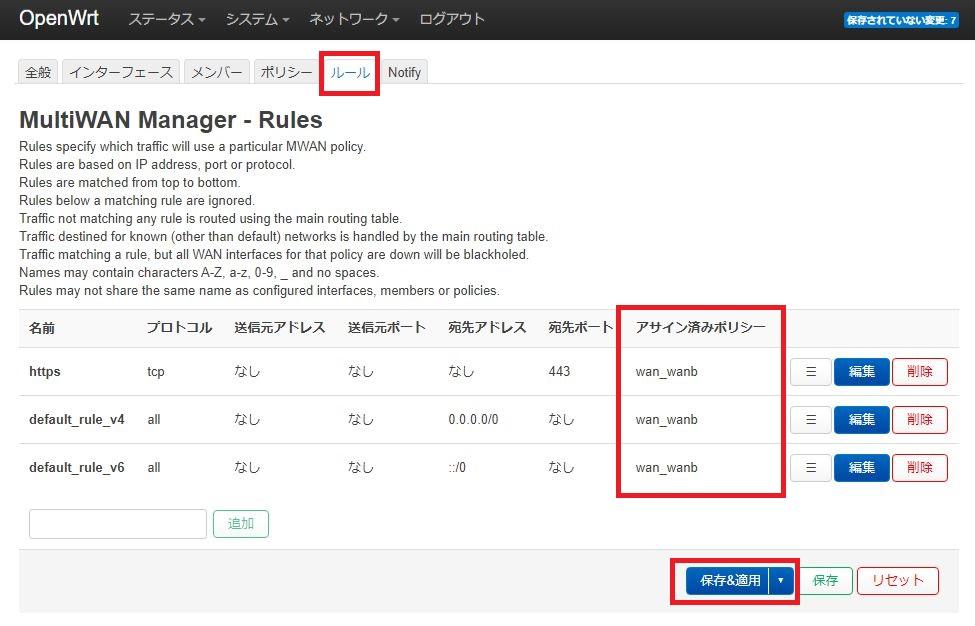

マルチWANルールの変更

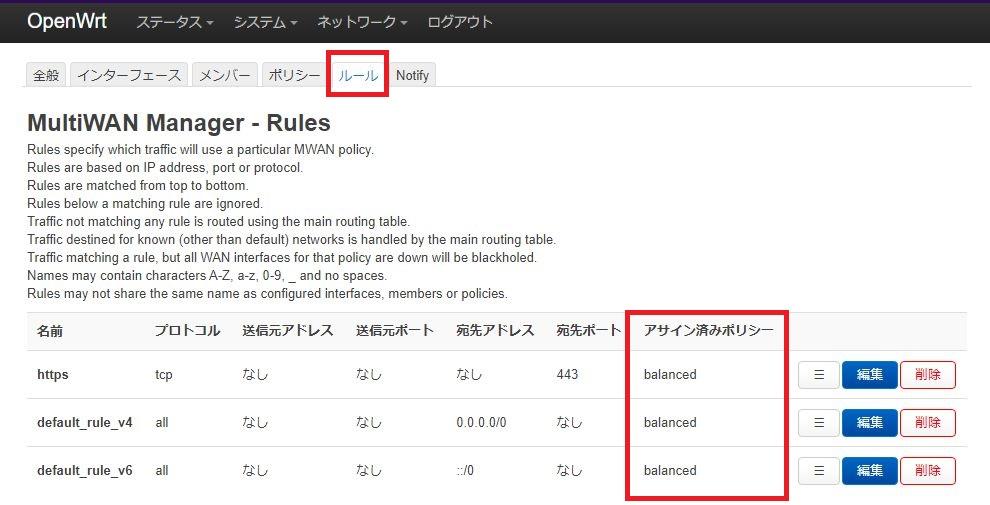

mwan3インストール直後の初期状態ではmwan3は「ロードバランス」に設定されています。

メニュー「ネットワーク > MultiWAN MANAGER」の「ルール」タブ画面を開きます。

上記のように、「アサイン済ポリシー」は「balanced」に設定されています。

「balancedポリシー」とはmwan3モジュールで提供されているテンプレートにおいて、ロードバランスを行うポリシー定義となります。

この「ロードバランス(balanced)」ポリシーを「フェイルオーバー」ポリシーへ変更してあげます。

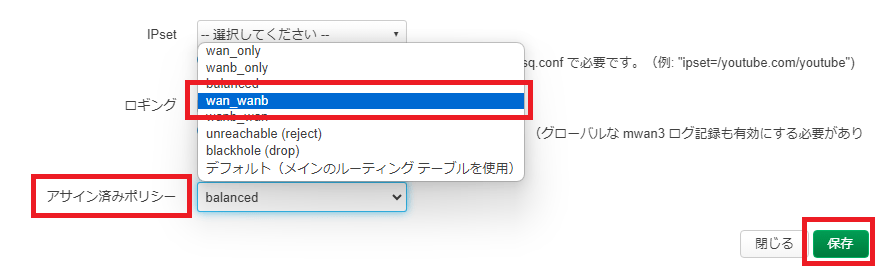

まず、3つあるルールの「https」の編集ボタンより詳細設定画面を開きます。

詳細設定画面の一番下にある「アサイン済ポリシー」を既存の「balannced」から「wan_wanb」へ選択変更します。

変更したら「保存」ボタンで画面を閉じます。

同様に「default_rule_v4」「default_rule_v6」についても「アサイン済ポリシー」を「balanced」から「wan_wanb」へ選択変更します。

上記のように、3つのルールの「アサイン済ポリシー」が「wan_wanb」へ変更されていることを確認し、「保存&適用」ボタンでシステム反映させます。

以上でmwan3の動作ポリシーを「ロードバランス」から「フェイルオーバー」へ変更となります。

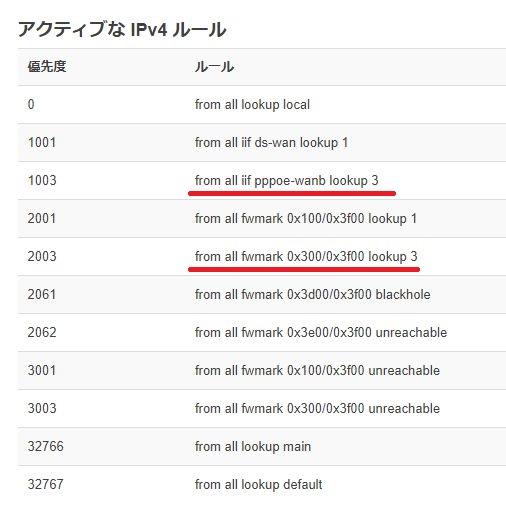

PPPoE回線のファイアウォールマークを確認

以上でmwan3モジュールへ「wanb(=PPPoE回線)」を組み込み、2つの回線の動作モードを「フェイルオーバー」モードとしました。

wanb(=PPPoE回線)をmwan3モジュールへ組み込んだことで、mwan3の仕組みによりPPPoE回線の通信パケットにファイアウォールマークが付与されています。

メニュー「ステータス > ルーティング」から「アクティブなIPv4ルール」を確認してみます。

上記のように、「wanb(=pppoe-wanb)」に対して「0x300」のファイアウォールマークが付与されていることがわかります。

これにより、あとは勝手にmwan3モジュールが「PPPoE回線から入ってきた通信パケットはPPPoE回線から返す」という通信制御を行ってくれます。

つまり、外部(インターネット側)からPPPoE回線のグローバルIPv4アドレスを使って自宅ルーター/自宅サーバーを利用できる、という環境が構築されました。

ダイナミックDNSの設定

本記事では自宅サーバーをインターネットへ公開するにあたりダイナミックDNSを利用します。

ダイナミックDNSを利用することで、「IPv4アドレスではなくドメイン名でアクセスできる」「たびたび変更されるIPv4アドレスに追随できる」というメリットがあります。

ここからはダイナミックDNSを使ってドメイン名で自宅サーバーへアクセスできる環境を構築していきます。

※すでにダイナミックDNSをご利用の方は本章は読み飛ばしてください。

本記事では無料DDNS「DDNS Now!」を利用

ダイナミックDNSサービスには無料・有料のさまざまなサービスがありますが、本記事では「DDNS Now!」を利用させていただきました。

「DDNS Now!」は無料で使えるダイナミックDNSでありながら「利用期限なし(ずっと無料)」「利用失効なし(突然使えなくなるリスクがない)」という点で、もっとも使いやすい無料ダイナミックDNSサービスだと思います。

なお、OpenWrtのダイナミックDNSモジュールは非常に多くのダイナミックDNSに対応しているので、「DDNS Now!」に限らずお好きなサービスをご利用ください。

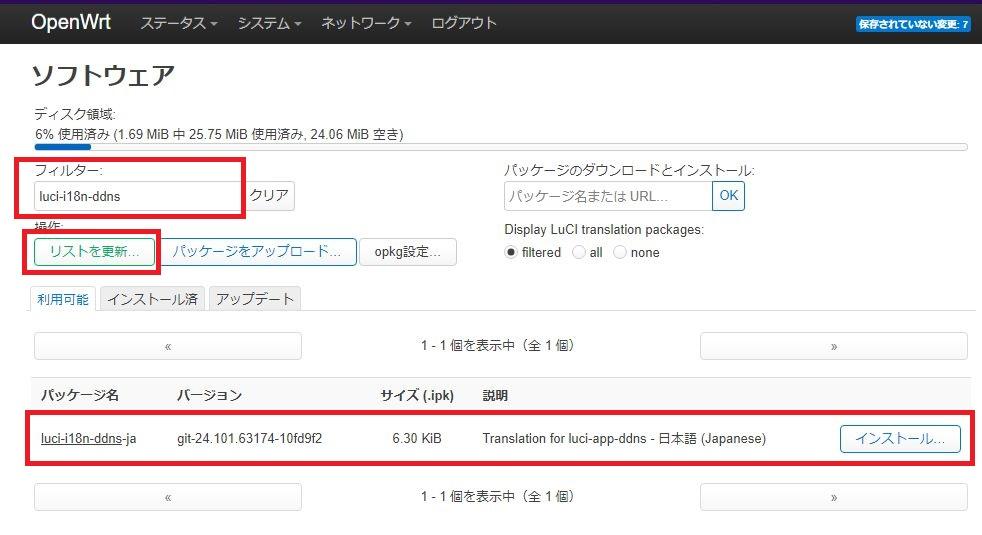

ダイナミックDNSモジュールのインストール

OpenWrtルーターではダイナミックDNSを活用できる汎用的なダイナミックDNSモジュールを提供しています。

OpenWrtルーターからダイナミックDNSを利用するためには、まずはOpenWrtルーターへダイナミックDNSモジュールをインストールします。

インストールは「LuCIメニュー > システム > ソフトウェア」からインストールしていきます。

「リストを更新」後にフィルターで「luci-i18n-ddns」を絞り込みます。

一覧表示されたモジュールから以下のいずれかのモジュールをインストールします。

- luci-i18n-ddns(英語環境の場合)

- luci-i18n-ddns-ja(日本語環境の場合)

上記のいずれかをインストールすることで、関連する必要モジュールも同時にインストールされます。

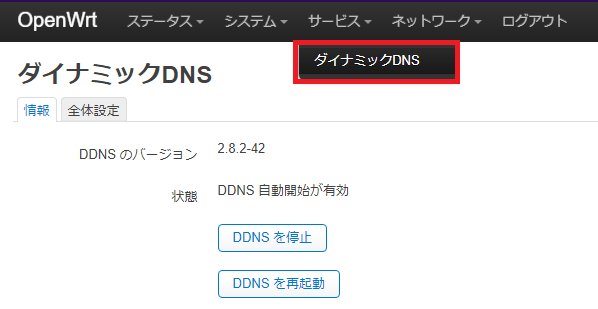

ダイナミックDNSの設定

いったんOpenWrtルーターをログオフし再度ログオンすると、LuCIメニューに「サービス(Service) > ダイナミックDNS(Dynamic DNS)」が追加されています。

初期状態では以下のように利用するダイナミックDNSサービスとして「myddns_ipv4」と「myddns_ipv6」が登録されていますが、中身は空っぽなのでこの定義を修正して使ってもよいで、いったん削除して新規作成してもよいです。

「DDNS Now!」用Jsonファイルの作成

本記事ではダイナミックDNSサービスとして「DDNS Now!」を使わせていただいています。

DDNS Now!はOpenWrtのダイナミックDNSサービスの標準対応サービスではないため、ダイナミックDNS利用のためのjsonファイルが必要です。

以下のようにダイナミックDNSへの登録用jsonファイルをダイナミックDNSの所定ディレクトリ”/usr/share/ddns/default/”へアップロードします。

{

"name": "ddnsnow",

"ipv4": {

"url": "http://f5.si/update.php?domain=[USERNAME]&password=[PASSWORD]&ip=[IP]"

},

"ipv6": {

"url": "http://v6.f5.si/update.php?domain=[USERNAME]&password=[PASSWORD]&ip=[IP]"

}

}

ファイル名はなんでも構いませんが、本記事ではファイル名は”ddnsnow.json”とします。

以下のような感じになります。

root@OpenWrt:~# cd /usr/share/ddns/default

root@OpenWrt:/usr/share/ddns/default# ls -l ddnsnow.json

-rw-r--r-- 1 root root 218 May 9 16:05 ddnsnow.json

root@OpenWrt:/usr/share/ddns/default# cat ddnsnow.json

{

"name": "ddnsnow",

"ipv4": {

"url": "http://f5.si/update.php?domain=[USERNAME]&password=[PASSWORD]&ip=[IP]"

},

"ipv6": {

"url": "http://v6.f5.si/update.php?domain=[USERNAME]&password=[PASSWORD]&ip=[IP]"

}

}

root@OpenWrt:/usr/share/ddns/default#ダイナミックDNSの設定

ではダイナミックDNSサービスの利用登録を行っていきます。

本記事では「DDNS Now!」を使いますがお好きなダイナミックDNSを設定してください。

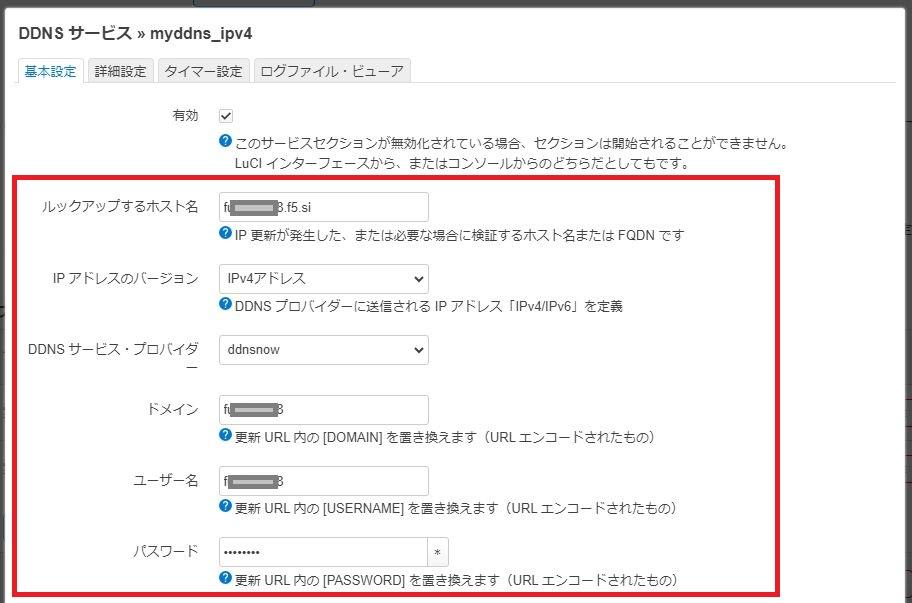

まず初期状態で登録されている「myddns_ipv4」の「編集」から詳細設定画面を開きます。

以下の情報を入力・設定します。

| ルックアップするホスト名 | 〇〇〇.f5.si ※〇〇〇は取得したドメイン名 |

|---|---|

| IPアドレスのバージョン | IPv4アドレスを選択設定 |

| DDNSサービス・プロバイダー | “ddnsnow”を選択設定 |

| ドメイン | DDNS Now!で取得したドメイン ※”〇〇〇.f5.si”の〇〇〇部分 |

| ユーザー名 | DDNS Now!で取得したドメイン ※”〇〇〇.f5.si”の〇〇〇部分 |

| パスワード | DDNS Now!で取得時に設定したパスワード |

以上を設定し、「詳細設定」タブ画面へ移動します。

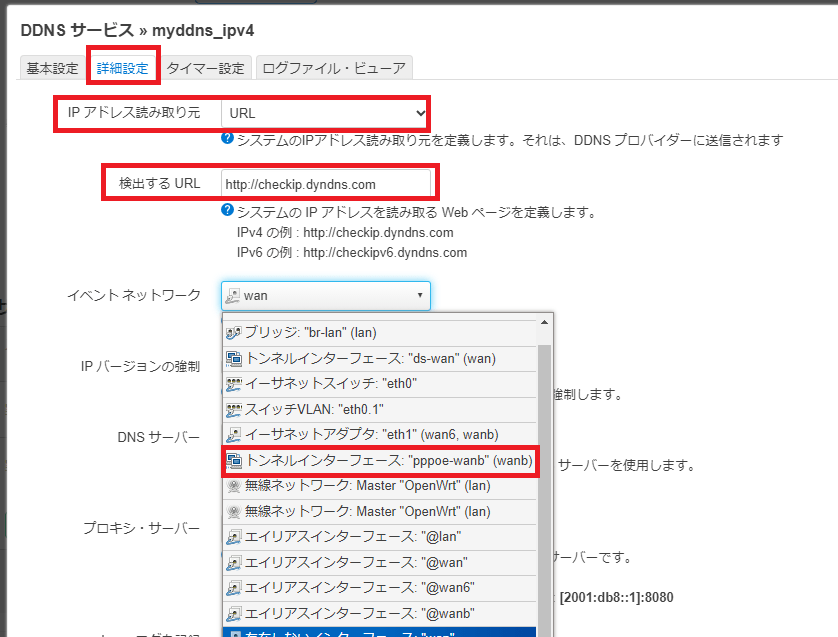

以下の情報を入力・設定します。

| IPアドレスの読み取り元 | “URL”を選択設定 |

|---|---|

| 検出するURL | “checkip.dyndns.com”を入力 |

| イベントネットワーク | “pppoe-wanb”を選択設定 |

以上を設定したら「保存」で画面を閉じ、「保存&適用」ボタンでシステム反映させておきます。

以上でダイナミックDNSの設定は完了です。

本記事ではダイナミックDNSとして「DDNS Now!」を前提として設定しています。

お使いのダイナミックDNSサービスの仕様に合うように設定してください。

ダイナミックDNSの確認

ではダイナミックDNSの確認を行います。

登録したドメイン名でIPv4アドレスが確認できるか?ということです。

インターネットに接続されているPCから「nslookup」コマンドで名前解決の確認を行います。

PS C:\> nslookup f******8.f5.si

サーバー: wxr-6000ax12s

Address: 192.168.11.1

権限のない回答:

名前: f******8.f5.si

Addresses: 2001:f76:***:****:****:****:****:***

133.***.***.***

PS C:\>

上記のように登録したドメイン名に対して、wanb(=PPPoE回線)インターフェースのIPv4アドレスが帰ってくればダイナミックDNSの動作確認完了です。

自宅サーバーをインターネットへ公開

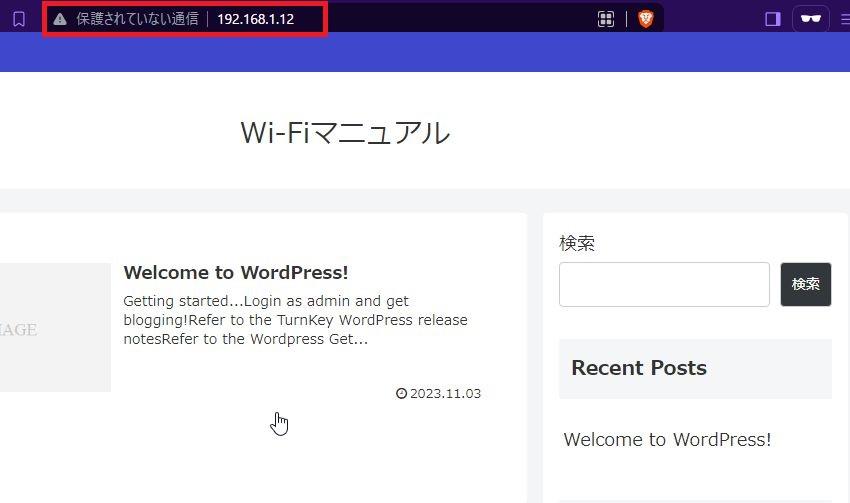

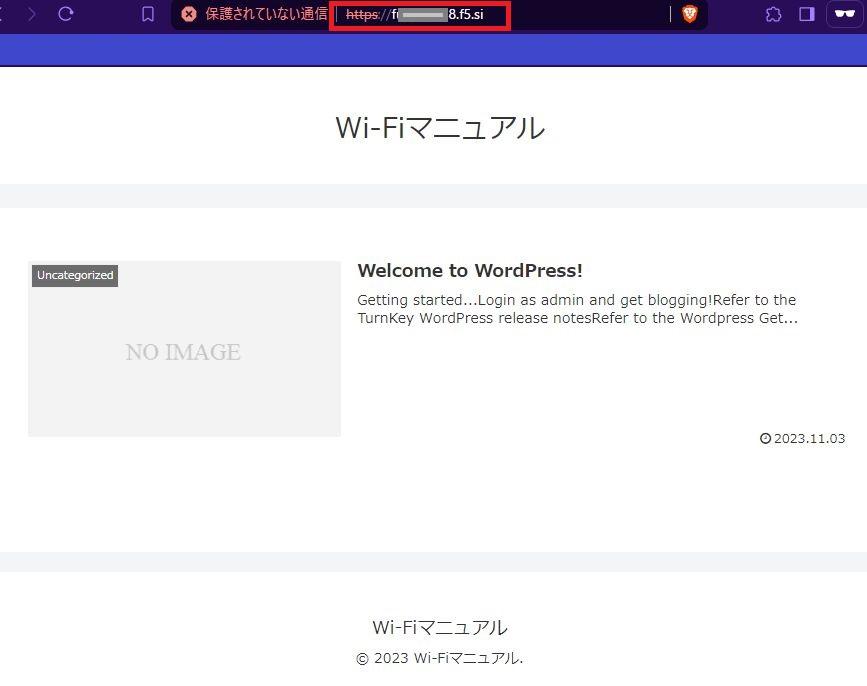

本記事の動作検証用として、自宅ネットワーク内に簡単にウェブサーバーを「192.168.1.12」で構築してあります。

自宅内から「192.168.1.12」でアクセスすると以下のような画面が表示される簡単なウェブサーバー(WordPress)です。

これを外部(インターネット側)から接続してみることで本記事の趣旨である「PPPoE回線を使って自宅サーバーをインターネット公開」の動作検証とします。

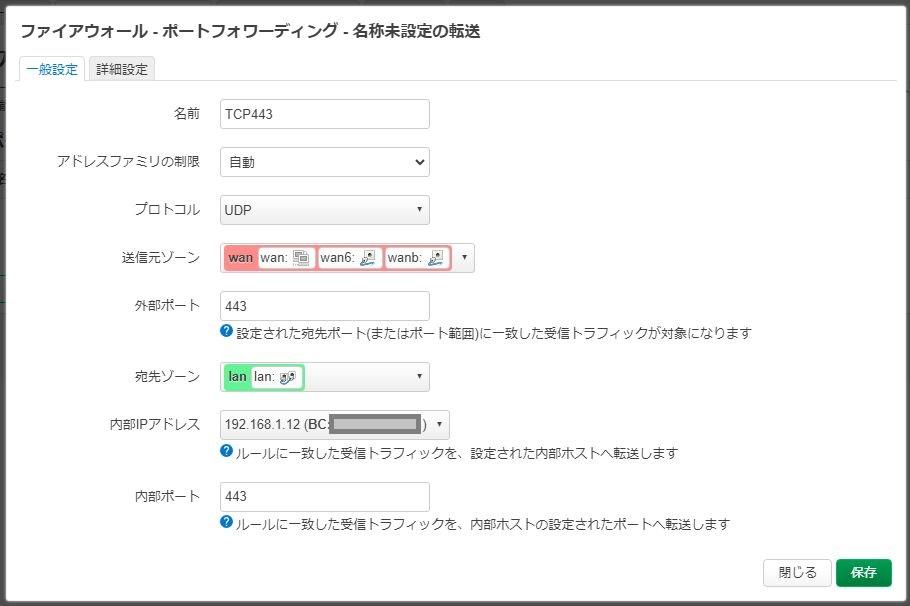

ポートフォワーディング設定

まず自宅内サーバーをインターネット公開するためにはルーター(本記事ではOpenWrtルーター)にポート転送の設定が必要です。

今回はウェブ閲覧のための「httpsプロトコル(TCP443)」のみをポート転送設定します。

メニュー「ネットワーク > ファイアウォール」画面の「ポートフォワーディング」画面を開きます。

「追加」ボタンを押下して新規のポート転送設定を行います。

| 名前 | ご自由に ※本記事では”TCP443″と設定 |

|---|---|

| プロトコル | “TCP”を選択設定 |

| 外部ポート | “443”を設定 |

| 内部IPアドレス | ポート転送するサーバーのIPアドレス ※本記事では”192.168.1.12″を設定 |

| 内部ポート | “443”を設定 |

以上の設定を行い「保存」ボタンで画面を閉じます。

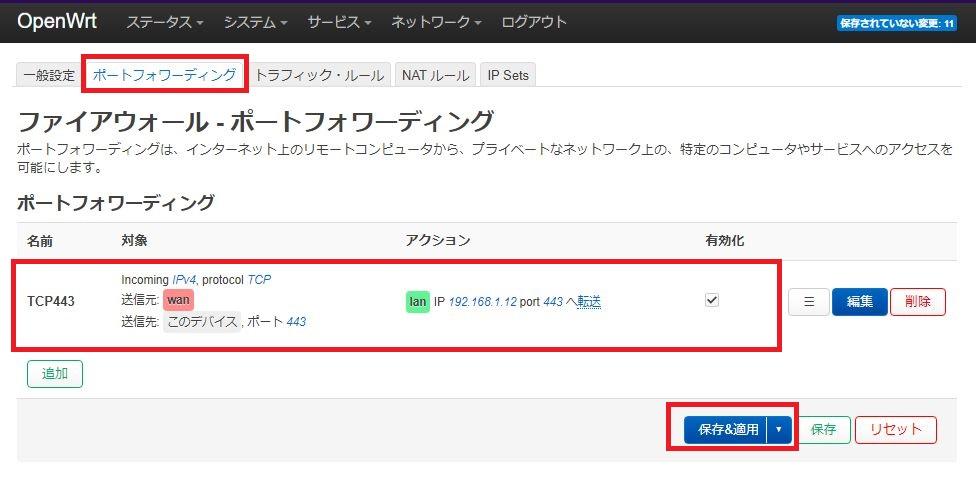

ポートフォワーディング画面に戻ったら設定内容を確認して「保存&適用」ボタンでシステム反映させておきます。

以上でポート転送の設定は完了です。

自宅サーバー(ウェブサーバー)への接続確認

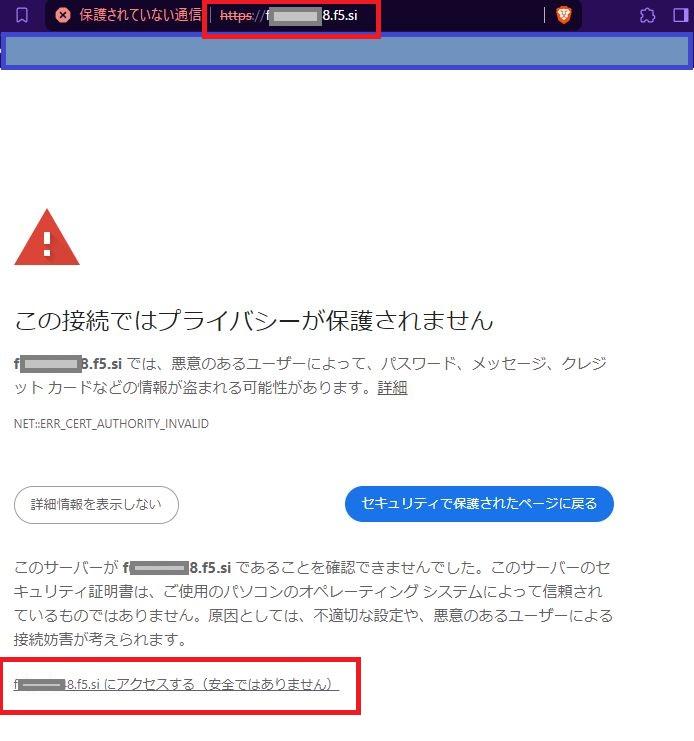

では、サーバーを設置しているネットワーク(楽天ひかり)以外から自宅ウェブサーバーへ接続してみます。

今回はNTTドコモのhome5Gを使った回線から自宅(楽天ひかり)ネットワークのウェブサーバーへダイナミックDNSのドメイン名で接続しました。

自宅サーバーにはSSL証明書をインストールしていないので、上記のようにセキュリティ警告が表示されますがかまわず続行します。

上記のように、外部ネットワークから自宅ネットワークのウェブサーバーへ接続、無事ウェブサイトを表示することができました。

以上で楽天ひかりのクロスパスとPPPoE回線の併用環境における自宅サーバー公開手順は終了です。

まとめ、楽天ひかりでサーバー公開

本記事では楽天ひかりのクロスパス回線とPPPoE回線の併用環境において、自宅サーバーをインターネットへ公開するための環境構築手順を説明してきました。

手順説明なので長文となりましたが、要点をまとめるとたったの以下の手順です。

- mwan3モジュールをインストール

- サブ回線(PPPoE回線)をmwan3に組み込む(有効化する)

通信経路として優先度の低いサブ回線(PPPoE回線)でもmwan3モジュールに組み込むことで、あとは勝手にmwan3モジュールが「PPPoE回線から入ってきた通信パケットはPPPoE回線から返す」という通信経路制御を行ってくれます。

楽天ひかりで快適インターネット

楽天ひかりでは高速通信方式としてDS-Lite規格対応のクロスパス通信を提供しています。

クロスパス通信を使えばフレッツ光の夜間の速度低下を回避して、夜間でも快適なインターネット利用ができます。

「ウェブサイトを見る」「動画を見る」などの一般的な使い方において、楽天ひかりのクロスパスであればいつでも快適なインターネット利用が可能となります。

PPPoE通信で完全なIPv4アドレスを使える

楽天ひかりはクロスパス通信に加えて従来からのIPv4通信であるPPPoE通信方式も標準提供しています。

クロスパスを使うかPPPoE通信を使うかは利用者次第であり、どちらの回線も利用できます。

クロスパス通信の本来の目的は「IPv4アドレスを節約する」ことなので、自宅ルーターには完全なIPv4グローバルアドレスが付与されません。

このため、VPN利用や自宅サーバー公開などが必要であればPPPoE回線を利用することもできます。

さらにクロスパス/PPPoE併用環境もできる

さらにマルチWAN対応ルーターを使えば一台のルーターでクロスパス回線とPPPoE回線の併用環境が構築することができます。

マルチWAN環境において、自宅からの通常利用はクロスパスをメイン回線としPPPoE回線をサブ回線として定義することで、「普段使いは夜間でも高速なクロスパス回線を利用、障害時などではPPPoE回線を利用」という併用環境も構築可能です。

さらに通常は高速なクロスパス回線を使いながらも、クロスパスがちょっと苦手とする完全なIPv4アドレスが必要なサービス利用ではPPPoE回線を使うといった通信経路の制御も可能です。

たとえば、自宅からテレワークのためのVPN「L2TP/IPSec」接続などでは、会社ネットワークへの通信をPPPoE経由とルーティング設定しておくことで、通常の通信は高速クロスパス回線を利用しながらもVPN通信に関してはPPPoE回線を利用するという使い方もできます。

mwan3を使えば併用環境で自宅サーバーの公開もできる!

そして、本記事で紹介したように、クロスパスとPPPoEの併用環境において自宅サーバーの公開も可能になります。

通常の併用環境であればPPPoE回線を使って自宅サーバーを公開することはできません。

これはPPPoE回線から入ってきた通信パケットも出ていくときには優先順位の高いメイン回線であるクロスパス回線から出ていくからです。

mwan3のマルチWAN機能を使えばPPPoE回線から入ってきた通信パケットにファイアウォールマークを付与することで、出ていくときもPPPoE回線から返す仕組みとなります。

この仕組みを利用することで、クロスパスとPPPoEの併用環境であってもウェブサーバー・VPNサーバー・ゲームサーバーなどの自宅サーバーをインターネットに公開することができます。