GL.iNetルーターにはアプリケーションとして「GoodCloud」というサービスがあります。

GoodCloudとはGL.iNetが運営するルーター管理のクラウドサービスであり、複数のGL.iNetルーターをクラウド経由で遠隔操作することができるサービスです。

マニュアルによると法人向けの大規模ネットワーク管理を目指した機能を搭載しているようですが、個人ユーザーでも無料ユーザーとして登録しクラウドサービスを利用することができます。

本記事ではGL.iNetのクラウドサービス「GoodCloud」を無料ユーザーとして登録し、2台のGL.iNetルーターをデバイス登録して遊んでみました。

GL.iNetのクラウドサービス「GoodCloud」

GL.iNetトラベルルーターのメニューを見ていると「管理パネルメニュー > アプリケーション」の中にGoodCloudというサービスメニューがあります。

さて、この「GoodCloudって何?」「有効化すると何ができるの?」というのが本記事の内容になります。

GoodCloudとは

GoodCloudとはGL.iNetが運営しているクラウドサービスです。

GL.iNet GoodCloud | GL.iNet Docs

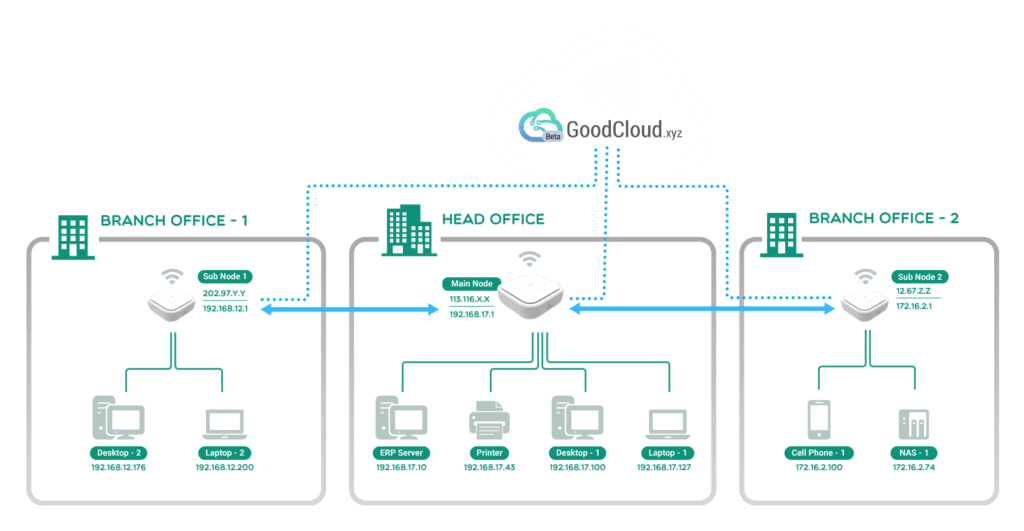

GoodCloudのクラウドサービスを通じて遠隔地にあるGL.iNetルーターを制御・管理・監視できる仕組みを提供してくれます。

クラウド(GoodCloud)を使った遠隔操作

通常、ルーターの状態を確認(監視)したり設定変更(制御)するためには直接ルーターの管理画面へログインして行うことになります。

しかし、GoodCloudを利用(ルーターをGoodCloudへ登録)することで、手元にルーターがない場合でも(遠隔地のルーターでも)GoodCloudのウェブ画面からGL.iNetルーターの制御・管理・監視ができるようになります。

複数拠点のGL.iNetルーターを管理できる

複数の拠点のネットワークをGL.iNetルーターで管理している場合、現地(ルーターの設置場所)へ行かなくてもGoodCloudを利用することで遠隔地ルーターの監視や制御が可能となります。

たとえば、個人利用であっても「自宅と実家(帰省先)でGL.iNetルーターを使っている」という場合でも遠隔操作することができます。

当然、GoodCloudはインターネットが利用できる環境なら「外出先から自宅ルーターを操作」ということもできます。

WebUIだけでなくSSH操作もできる

GoodCloudを使えばGL.iNetルーターのウェブ管理画面(管理パネル)相当の操作だけでなく、リモートSSHによるコマンド操作も可能となります。

GoodCloudは遠隔地のGL.iNetルーターのためだけではなく、自宅のGL.iNetルーター操作においても便利な機能と言えます。

GoodCloudは誰が使える?

GoodCloudはクラウドサービスでありサービス利用には利用者登録が必要です。

利用者登録だけなら連絡可能なメールアドレスだけで登録することができます。

しかし、実際のサービス利用においてはGL.iNetが正規に販売したGL.iNet製品登録が必要です。

GoodCloudの利用プラン

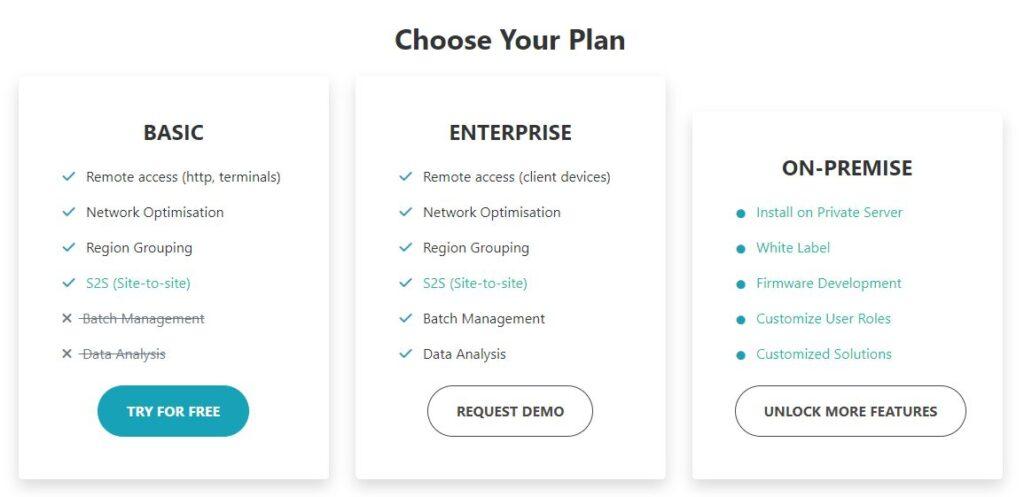

GoodCloudは現在ベータ版として提供されていますが、利用プランには「BASIC」「ENTERPRISE」「ON-PREMISE」の3プランがあるようです。

そして今回は「BASIC」プランの「TRY FOR FREE(無料お試し)」によりGoodCloudを使ってみました。

このプラン(BASICプラン)が無料プランなのか、期間限定での無料お試しなのかは明記されていません。

【追記】

GoodCloudへGL.iNetルーターを登録しすでに1年以上が経過しましたが、現在でも完全にGoodCloudの機能が利用できています。

「BASICプラン」は期間限定お試しプランではなく、継続利用可能な無料プランだと言えます。

GoodCloudで何ができる?

先述のようにGoodCloudには「BASIC」「ENTERPRISE」「ON-PREMISE」の3つのプランがあります。

「ENTERPRISE」「ON-PREMISE」プランの利用には別途個別に申請が必要です。

個人利用の場合は「BASIC」プランへ利用者登録することになります。

BASICプランでできること

GoodCloudの「BASIC」プランで使える機能は以下のように記載されています。

- Remote access

- Network Optimisation

- Region Grouping

- S2S(Site-to-site)

Remote access

遠隔地のGL.iNetルーターをウェブブラウザを使って管理(リモートWebUI/リモートSSH)することができます。

「リモートWebUI」ではいつもの管理パネル画面をGoodCloud経由で使う機能です。

GL.iNetの管理パネル機能に加えて詳細接敵脳である「LuCI」もリモート操作することができます。

また「リモートSSH」ではGL.iNetルーターへのSSH接続がWebブラウザから利用できるようになります。

Region Grouping

複数のGL.iNetルーターを登録している場合にルーターをグループ化して管理することができます。

任意のグループに分けることもできるし、登録地域(Asia/America/Europe)別に管理することもできます。

法人向けかつグローバル企業向けの機能と思われるので「BASIC」プランではあまり意味がないと思います。

S2S(Site-to-site)

登録しているGL.iNetルーターを使って拠点間VPN接続の環境を構築することができます。

1つの拠点間VPNグループに複数台のGL.iNetルーターを登録・構成することができます。

また、拠点間VPNグループを複数構築することもできます。

この機能、かなり面白いです。

本記事でもご紹介している機能です。

ENTERPRISEプランでできること

ENTERPRISEプランではBASICプランの機能に加えて以下の機能が使えます。

- Remote access

- Network Optimistation

- Region Grouping

- S2S(Site-to-site)

- Batch Management

- Data Analysis

Batch Management

大量に登録したGL.iNetルーターに対して構成定義や設定変更をバッチジョブとして実行することができます。

機能的には「リモートWebUI」や「リモートSSH」により1台ずつ設定できる作業ですが、バッチ(一括)化することで一度に大量のルーターに対して作業を反映することができます。

大企業がGL.iNetルーターを大量に新規導入した場合の一括リモート設定などで使う機能ですね。

個人ユーザーにはあまり関係のない機能です。

Data Analysis

登録しているGL.iNetの通信ログを分析して注意勧告してくれる機能です。

不正アクセスなどの発見や分析に役立つ機能です。

ON-PREMISEプランでできること

ON-PREMISEプランはGoodCloudが提供する機能をユーザーのサーバーに導入して使う、という利用形態のようです。

GoodCloudと同等機能を自社サーバーで運用することで、GoodCloudには無い自社向けのカスタマイズなどができる、というのがウリなんだと思います。

GoodCloudの登録手順

GoodCloudの使い方として、「GoodCloud利用者登録 > GL.iNetルーターの登録 > 登録ルーターの集中管理・管理ができる」のような流れになります。

よって、まずはGoodCloudへの利用者登録が必要です。

また、利用者登録からGL.iNetルーター登録までは、登録するGL.iNetルーター配下のPCから行うと登録ルーター情報を自動取得してくれるので(自動登録)簡単です。

私はGL-AXT1800(Slate AX)とGL-MT300N-V2の2台のGL.iNetルーターを登録してみます。

GoodCloudへの登録手順の概要

GL.iNetルーターをGoodCloudへ登録するための手順を概要として記載しておきます。

- STEP1GoodCloud利用者登録

GoodCloudへ利用者登録します。

- STEP2GL.iNetルーターでGoodCloudを有効化

GoodCloudへ登録するGL.iNetルーター側でGoodCloudを有効化します。なお、GL.iNetルーターでのGoodCloud有効化はファームウェアバージョンによって異なります。

本記事ではファームウェアバージョン3(3.X.X)と4(4.X.X)について説明します。

- STEP3GL.iNetルーターをGoodCloudへデバイス登録

登録するGL.iNetルーター配下のネットワークからGoodCloudへログインし、GL.iNetルーターをデバイス登録します。

- STEP4複数台のGL.iNetルーターをデバイス登録する

複数台(2台以上)のGL.iNetルーターをGoodCloudへ登録する場合、STEP2/STEP3を繰り返します。

ポイントは「GoodCloudへ登録するGL.iNetルーター配下のネットワークからデバイス登録する」という点です。

これにより、GoodCloud側で自動的に登録するGL.iNetルーターを自動認識してくれるので、デバイス登録が簡単になります。

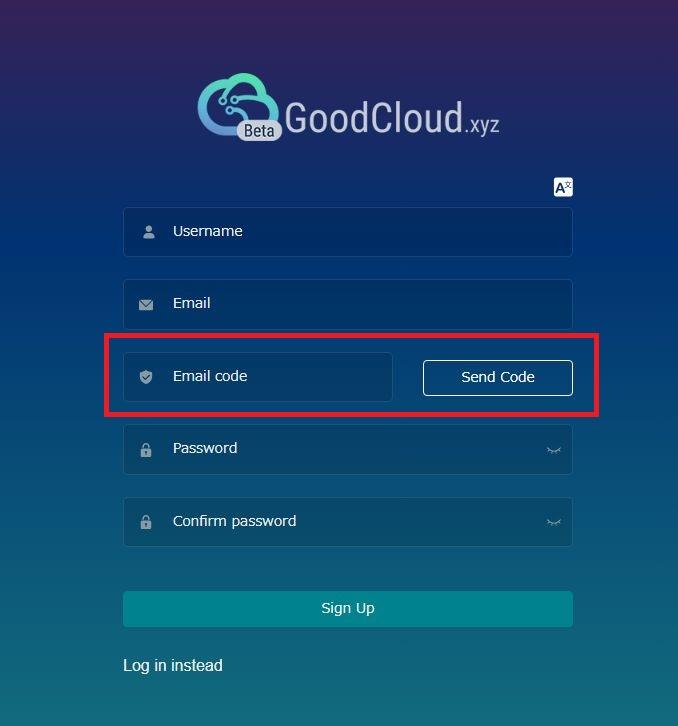

STEP① GoodCloud利用者登録

まず、GL-MT300N-V2(Mango)配下のパソコンからGoodCloudへアクセス、利用者登録を行います。

そっけないログイン画面が表示されるので「Sign up」をクリックします。

以下の項目を入力し、「Send Code」ボタンを押下します。

| Username | お好きな名前 ※次回からのログインIDになります。 |

|---|---|

| GoodCloudへ登録するメールアドレス |

上記を入力し「Send Code」ボタン押下すると、登録メールアドレスへ数字4桁の認証コードが送られてきます。

この数字4桁の認証コードを「Email code」に入力、さらにログインパスワードを設定します。

ログインパスワードには以下のルールがあります。

- 10~63文字の英大文字・英小文字・数字・記号(すべて半角)

- 少なくとも2種類の文字種を使ったパスワード

認証コードおよびログインパスワード(確認用も含めて)を入力したら「Sign up」をクリックします。

これで利用者登録は完了です。

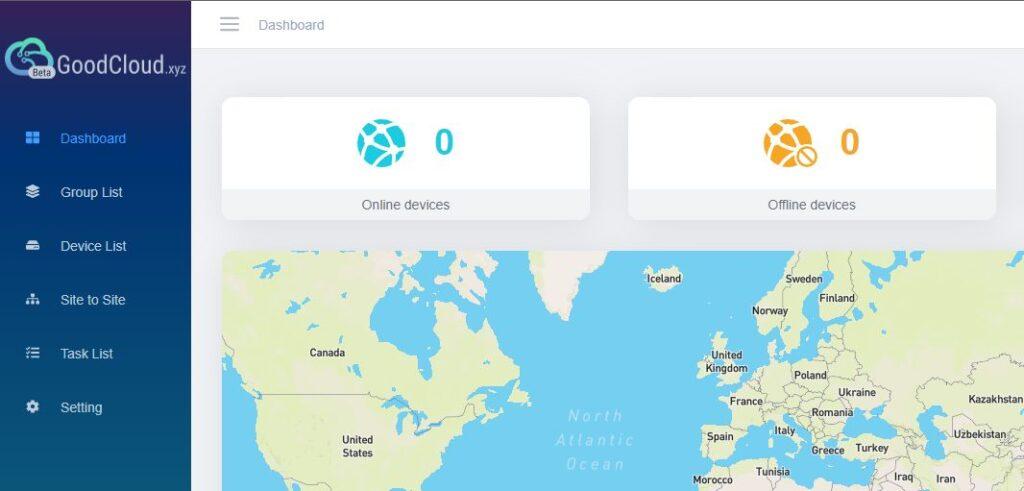

ログイン画面にもどるのでUsernameとPasswordでログインします。

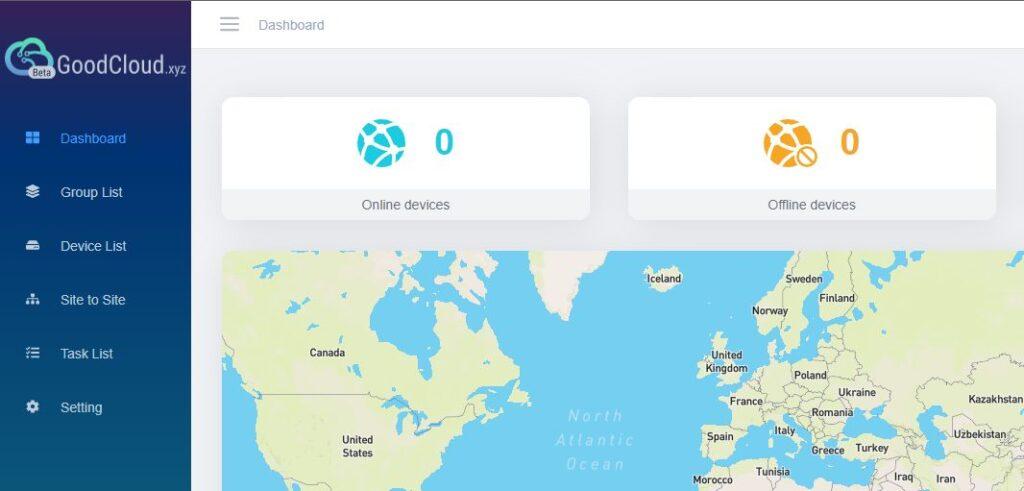

ログインが完了すると、こんな初期画面が表示されます。

以上でGoodCloudの利用者登録は完了です。

STEP② GL.iNetルーターでGoodCloudを有効化

GoodCloudの利用者登録が完了したら、次はGL.iNetルーター側でGoodCloudを有効化します。

GL.iNetルーターは機種によりファームウェアバージョンが違い4系列(4.X.X)と3系列(3.X.X)があります。

ここではバージョン別(3系列/4系列)に説明します。

ファームウェアバージョン3系列

ファームウェアバージョン3系列(3.X.X)でのGoodCloud有効化について説明します。

本記事では「GL-MT300N-V2(Mango)」がバージョン3系列の機種となります。

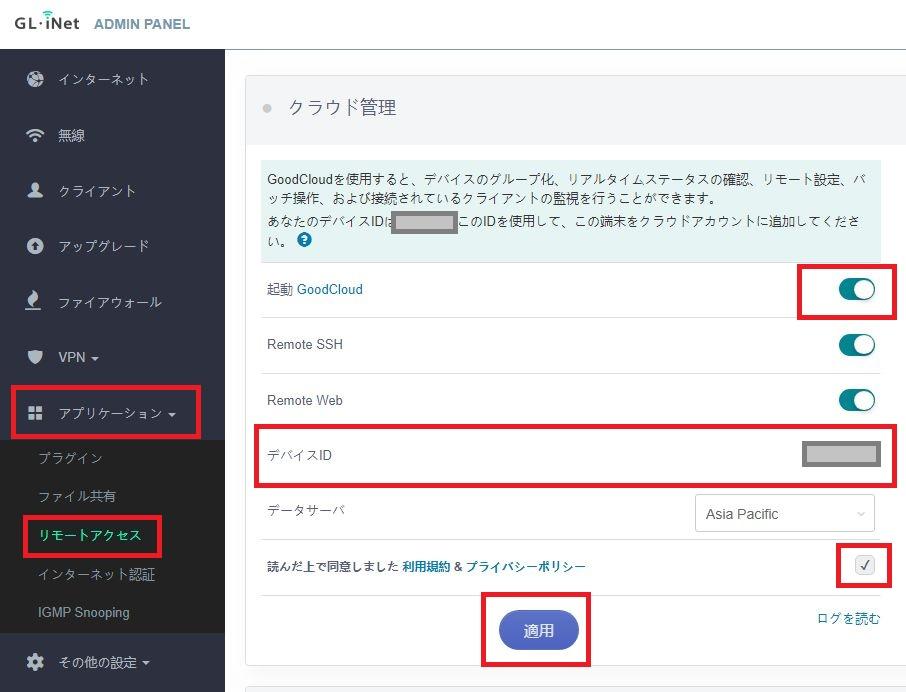

「管理パネルメニュー > アプリケーション > リモートアクセス」画面を開きます。

まず「起動GoodCloud」をオン(右へスライド)します。

| 起動GoodCloud | オン(右へスライド) ※GoodCloud経由でGL.iNetルータの再起動が行えます |

|---|---|

| Remote SSH | オン(右へスライド) ※GoodCloud経由でGL.iNetルータのSSHが開けます |

| Remote Web | オン(右へスライド) ※GoodCloud経由でGL.iNetルータのWeb管理画面が開けます |

| デバイスID | 7桁の英数字が表示されます ※登録キーとなるので控えておきます |

| データサーバー | クラウドサーバーのリージョンを選択 ※日本から利用の場合は「Asia Pacific」を選んでおく |

| 読んだ上で同意しました | チェックする |

以上を設定・確認して「適用」ボタン押下します。

これでGL.iNetルーターでGoodCloudが有効化されました。

ファームウェアバージョン4系列

ファームウェアバージョン4系列(4.X.X)でのGoodCloud有効化について説明します。

本記事では「GL-AXT1800(Slate AX)」がバージョン4系列の機種となります。

「管理パネルメニュー > アプリケーション > GoodCloud」画面を開きます。

まず「有効にするGoodCloud」をオン(右へスライド)します。

| 有効にするGoodCloud | オン(右へスライド) ※GoodCloud経由でGL.iNetルータの再起動が行えます |

|---|---|

| リモートSSHを有効にする | オン(右へスライド) ※GoodCloud経由でGL.iNetルータのSSHが開けます |

| リモートWebアクセスを有効にする | オン(右へスライド) ※GoodCloud経由でGL.iNetルータのWeb管理画面が開けます |

| デバイスID | 7桁の英数字が表示されます ※登録キーとなるので控えておきます |

| デバイスのMAC | デバイス自動認識のため不要 |

| デバイスのS/N | デバイス自動認識のため不要 |

| データサーバー | クラウドサーバーのリージョンを選択 ※日本から利用の場合は「アジア太平洋」を選んでおく |

| 読んだ上で同意します | チェックする |

以上を設定・確認して「適用する」ボタン押下します。

これでGL.iNetルーターでGoodCloudが有効化されました。

STEP③ GL.iNetルーターをGoodCloudへデバイス登録

GoodCloudの利用者登録、GL.iNetルーターでのGoodCloud機能の有効化が完了したので、いよいよGL.iNetルーターをGoodCloudへデバイス登録していきます。

登録するGL.iNetルーター配下のパソコンから登録すると簡単(自動認識)なので、本記事ではGL-AX1800(Slate AX)のネットワーク配下のパソコンから登録を行います。

さきほどGoodCloudを有効化した画面のリンクからGoodCloudのサイトへログインします。

GoodCloudへのログインが完了すると以下のような初期画面となります。

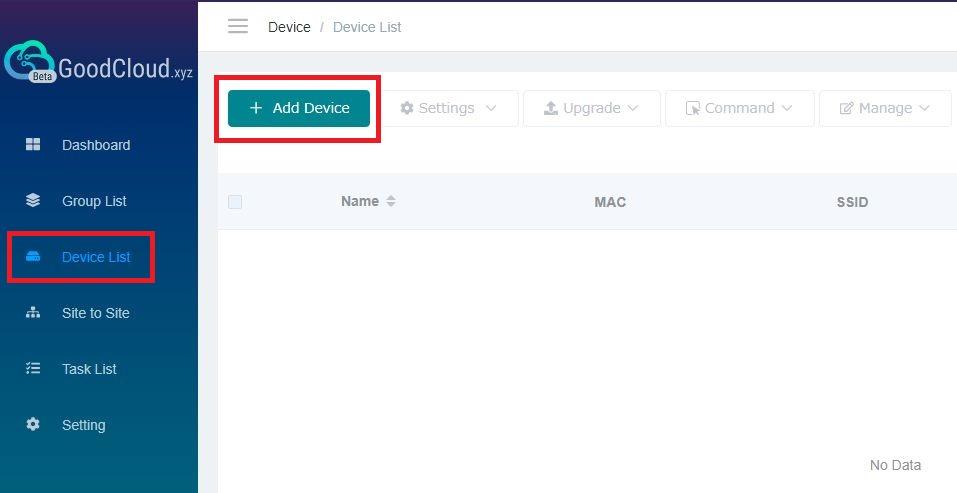

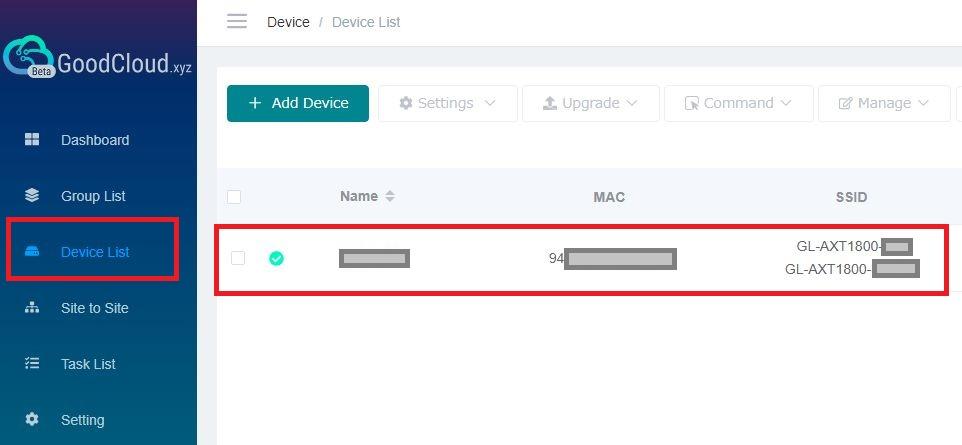

GoodCloudの初期画面メニューから「Device List」を選択します。

「Device List」画面が表示されたら画面上部の「Add Device」ボタンを押下します。

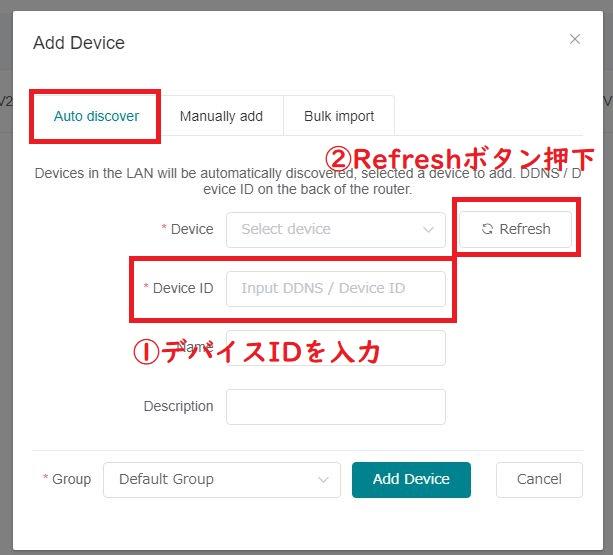

登録するデバイス配下のパソコンから操作している場合には登録情報が自動認識されます。

「Auto discover」タブ画面を開き「Device」を選択し「Device ID」を入力します。

ただし、自動認識されるので「Device」は一覧から選択します(一覧に表示されない場合はRefreshボタン押下)。

また、「Device ID」はGL.iNetルーターの管理画面に表示されているデバイスIDを入力します。

「Device」の選択、および「Device ID」の入力が完了したら「Add Device」ボタンを押下することでデバイス登録が完了します。

以上でGL-AXT1800(Slate AX)のデバイス登録が完了です。

「Device List」には今登録したGL-AXT1800(Slate AX)が登録されています。

STEP④ 複数台のGL.iNetルーターをデバイス登録する

以上で1台のGL.iNetルーターをGoodCloudへ登録完了しました。

複数台のGL.iNetルーターをGoodCloudへ登録する場合、STEP②とSTEP③を繰り返してください。

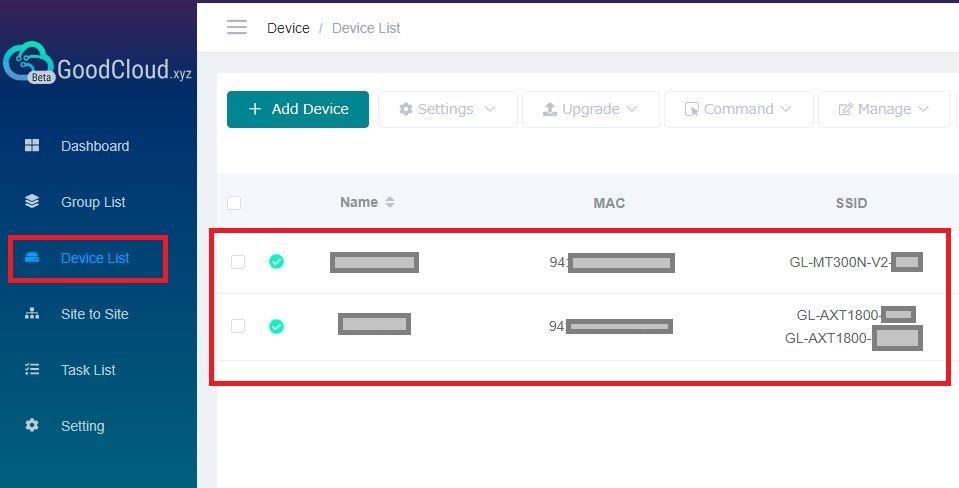

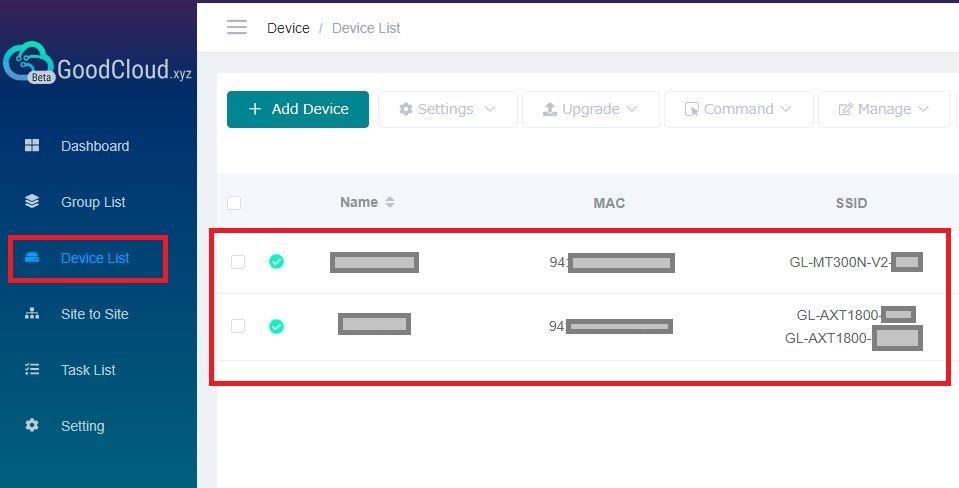

本記事ではもう一台のGL.iNetルーター「GL-MT300N-v2(Mango)」も同手順でデバイス登録しました。

今回本記事では「GL-AXT1800(Slate AX)」と「GL-MT300N-v2(Mango)」の2台のルーターをGoodCloudへデバイス登録してみました。

GoodCloudを使ってみる

GoodCloudへの利用者登録およびデバイス登録が完了しました。

さっそくGoodCloudを使ってみましょう。

GoodCloudではメニュー「Device List」に登録デバイスが一覧表示されるので、操作したいデバイスを選択するところから始まります。

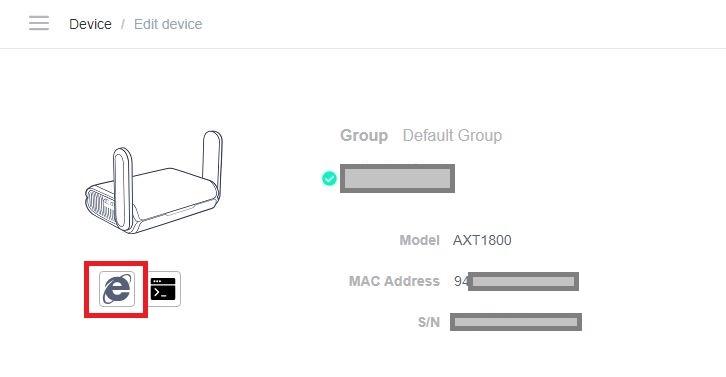

今回は2台のGL.iNetルーター(GL-AXT1800/GL-MT300N-v2)を登録していますが、一覧(Device List)からGL-AXT1800を選択すると上記の画面となります。

登録デバイスを管理する

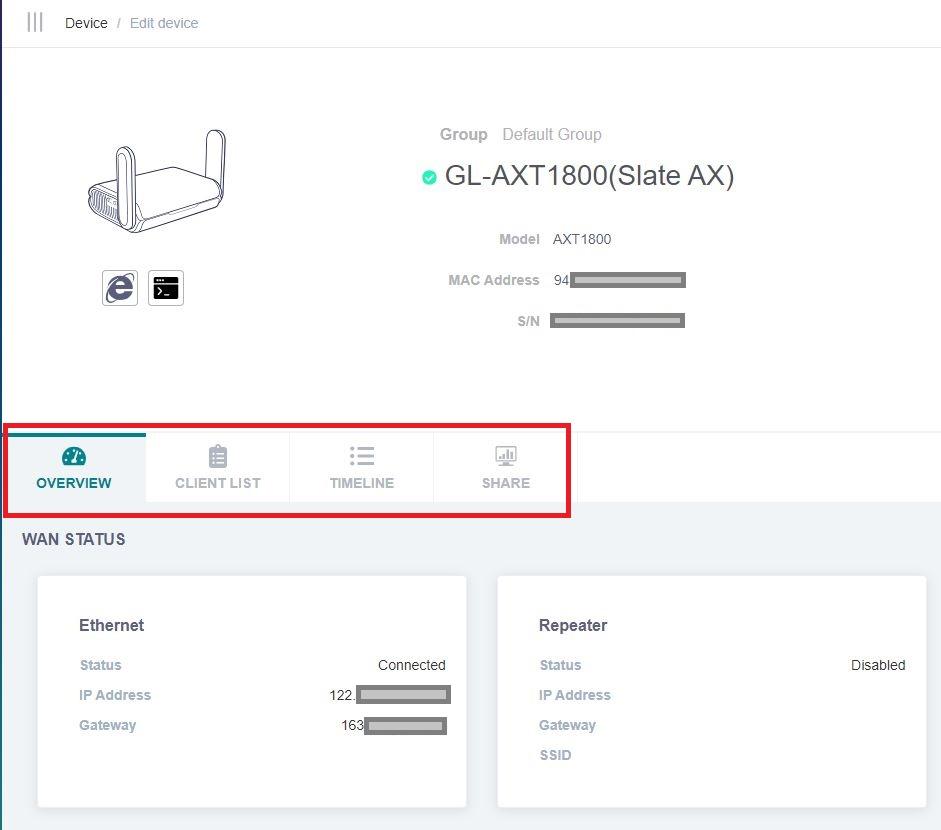

登録デバイスの管理画面は以下のようになっています。

登録デバイスに対して「OVERVIEW」「CLIENTLIST」「TIMELINE」「SHARE」の確認・操作を行うことができます。

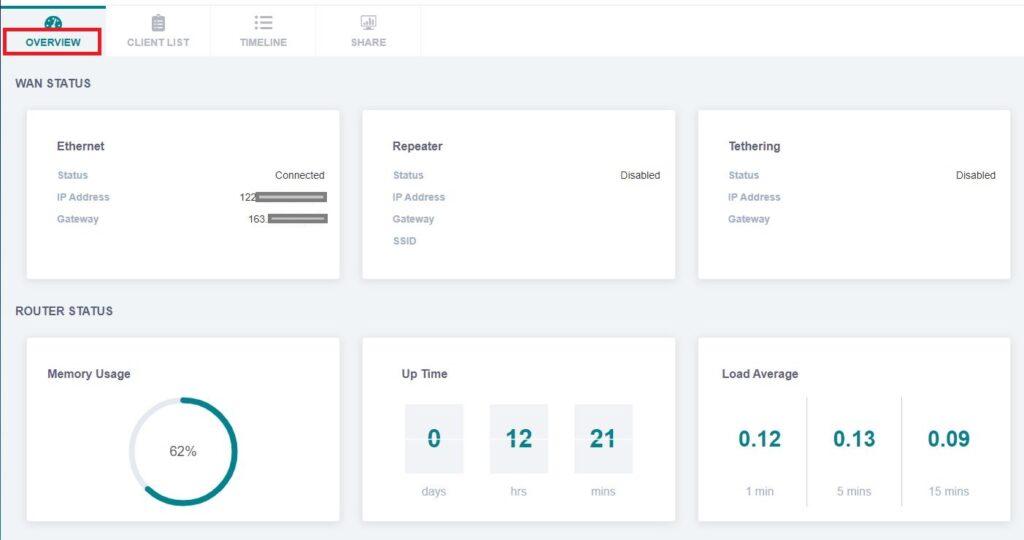

OVERVIEW

OVERVIEWではデバイスの稼働状況を見ることができます。

回線接続状況やネットワーク内のクライアントの接続状況などを確認することができます。

また、Wi-Fiのオン/オフなども可能です。

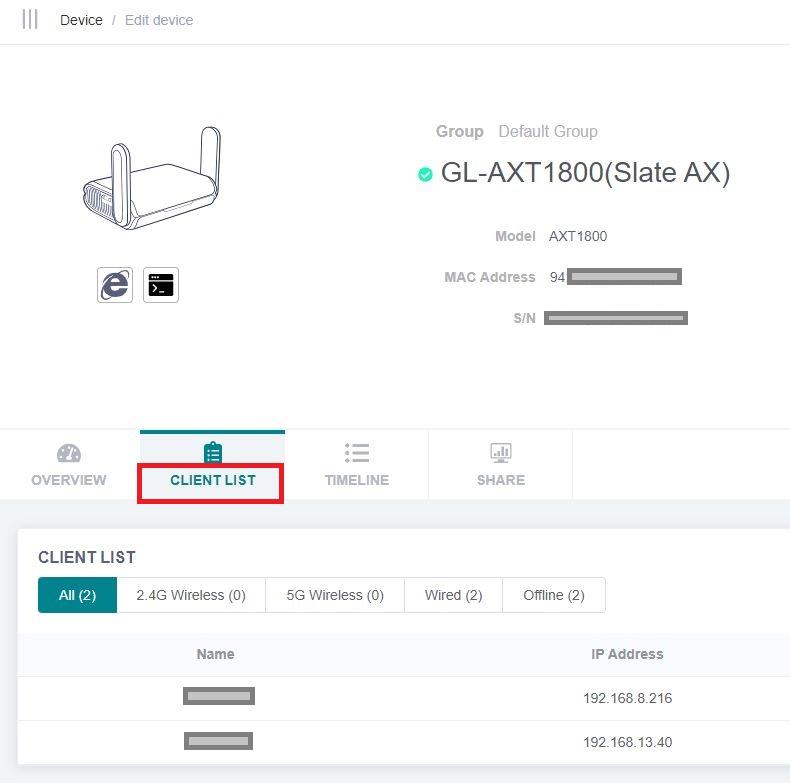

CLIENTLIST

CLIENTLISTではデバイスにネットワーク接続している機器を確認することができます。

「有線」「無線」ごとに接続機器を確認することができ、接続機器に対して「Block(強制切断)」の操作を行うことができます。

TIMELINE

TIMELINEではデバイスの動作状況を時系列でみることができます。

※通信ログやシスログではありません。

主に登録デバイスへのログイン・ログアウト操作など各種操作が時系列に表示される、という内容になっています。

デバイス操作メニュー

デバイス全体の操作メニューからは「Edit(登録情報の編集)」「Reboot(ルーター再起動)」「Move Group(登録グループの変更)」などができます。

ルーターの動作がおかしい場合などは本画面メニューから再起動をかけてみることができます。

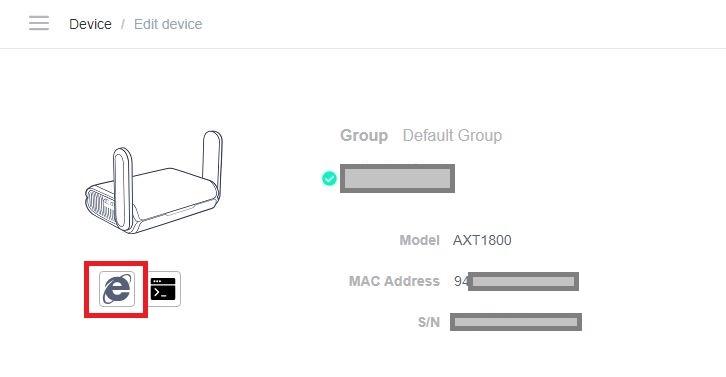

登録デバイスをWebUIで操作

GoodCloudへ登録しているデバイス(GL.iNetルーター)をGoodCloud経由で管理パネル操作してみます。

登録デバイスに表示されているブラウザマークをクリックするとWebUI(管理パネル)が起動します。

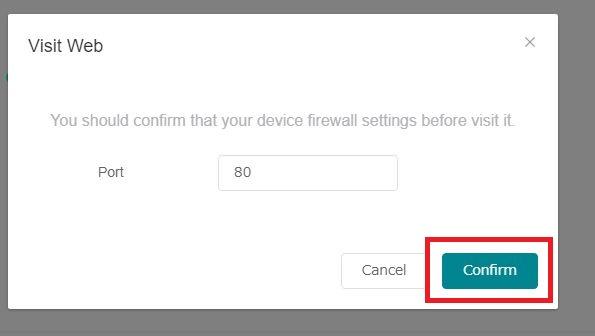

GoodCloudからデバイス(GL.iNetルーター)へ接続するポート番号が尋ねられるので「Confirm」を押下します。

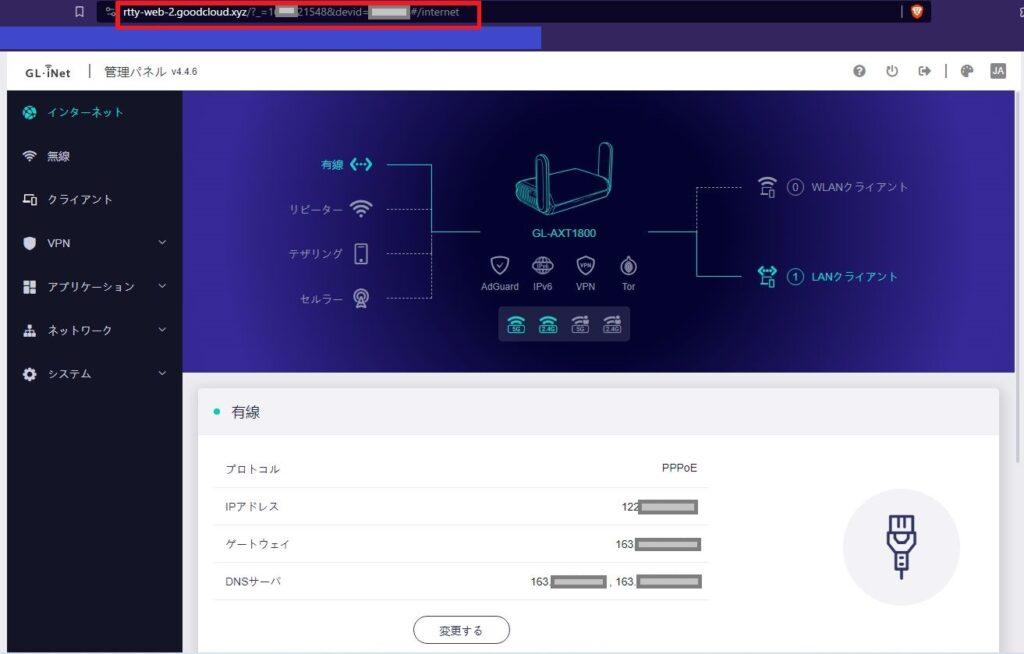

ブラウザの別ウィンドウが起動し、GoodCloud経由でいつもの管理パネルが表示されます。

この管理パネルはデバイス本体の管理パネルと同じものなので、自宅で直接操作できることはGoodCloud経由の管理パネルでも操作できる、ということになります。

登録デバイスをリモートSSHで操作

GoodCloudでは登録デバイスをWebUI(管理パネル)だけでなくリモートSSHでも操作することができます。

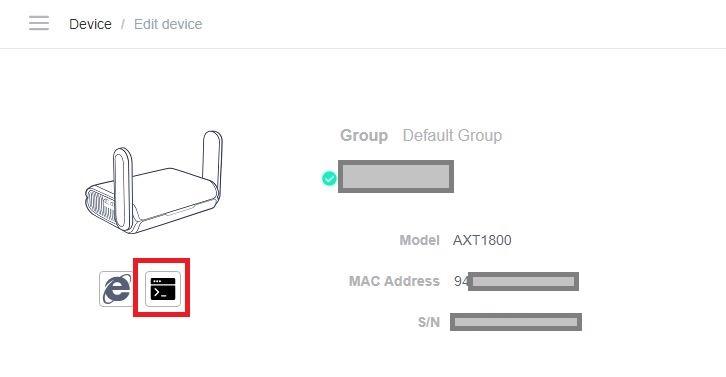

登録デバイスに表示されているコマンドプロンプトマークをクリックすると、別ブラウザウィンドウでリモートSSH画面が起動します。

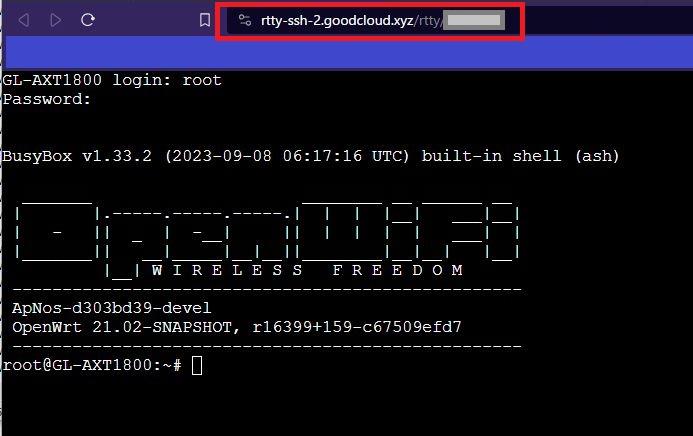

ログインIDに「root」を入力、パスワードにいつも使っている管理パネルのパスワードを入力してリモートSSHにログインします。

GL.iNetルーターのOpenWrtターミナルが表示され、コマンド操作できるようになります。

GoodCloudならVPN不要でリモート管理

このように、GoodCloudを使えば手元にGL.iNetルーターがなくても「リモートWebUI(管理パネル)」「リモートSSH」でGL.iNetルーターを管理することができます。

たとえば自宅と実家(帰省先)など複数個所にGL.iNetルーターを設置している場合、遠隔地のGL.iNetルーターを管理するためだけにVPN環境を構築しているのであれば、GoodCloudを使うことでVPN不要になります。

GoodCloudはGL.iNetルーターがインターネットにつながっていればリモート管理ができるので、遠隔地のGL.iNetルーターの管理だけならVPNよりも確実に管理することができます。

GoodCloudを使って拠点間VPNを自動構築

GoodCloudはGL.iNetが運営するクラウドサービスで、現在はベータ版として公開されています。

おそらくですが、将来的にはヤマハのクラウドサービス「YNO(Yamaha Network Organizer)」のような大量ルーターの集中管理システムとして法人向けに収益化していくのだと思われます。

そのため、現在個人が無料で使える機能範囲では、先述のように「デバイスの状態確認」「リモートWebUI」「リモートSSH」あたりが主な機能となります。

そして、もし複数台のGL.iNetルーターをGoodCloudに登録している場合には「ワンタッチで拠点間VPN接続環境が構築できる」という機能があります。

GoodCloudで「1分で拠点間VPN」

GoodCloudを使って離れた場所にあるGL.iNetルーターを「管理パネルが使える」「SSHが使える」という点は、まぁ面白いかもしれませんがあまり面白くもありません。

GoodCloudが面白いのはGL.iNetルーターを登録してしまえば「1分で拠点間VPNが構築できる」という点です!

拠点間VPN環境構築の条件

まず最初にGoodCloudの機能を使って拠点間VPN環境を構築できる条件をまとめると、以下の二点となります。

- 2台以上のGL.iNetルーターを登録していること

- 少なくともどちらか一方はグローバルIPアドレスが使えること

拠点間VPNでは「メインサイト」と「サブサイト」があり、サブサイトがメインサイトへ接続しに行く構成となります。

このため、メインサイトはインターネットから利用可能なグローバルIPv4アドレスが使える必要があります。

この点について、GoodCloudは拠点間VPN環境の構築時にどのルーターがグローバルIPv4アドレスが使えるのか?を確認してくれます。

本記事での前提環境

本記事では以下の環境でGoodCloudの拠点間VPN機能を使ってみます。

まず、GoodCloudへ登録しているルーターは「GL-AXT1800(Slate AX)」と「GL-MT300N-v2(Mango)」です。

また、それぞれにGL.iNetルーターが接続されている回線環境は以下の通りです。

| メインルーター | サブルーター | ||

|---|---|---|---|

| ルーター | GL-AXT1800(Slate AX) | GL-MT300N-v2(Mango) | |

| 回線環境 | 回線事業者 | 楽天ひかり(PPPoE) | NTTドコモhome5G |

| IPv4アドレス | グローバルIPv4アドレス ※変動 |

プライベートIPv4アドレス | |

「GL-AXT1800(Slate AX)」は楽天ひかりのPPPoE接続回線につながっており、変動ではありますがグローバルIPv4アドレスが付与されています。

「GL-MT300N-v2(Mango)」はNTTドコモのホームルーター「home5G」配下に接続されています。

このため、仕組み上「GL-MT300N-v2(Mango)がGL-AXT1800(Slate AX)へ接続しに行く」という構成になるはずです。

拠点間VPN接続の構築手順

ではGoodCloudの機能を使って拠点間VPN環境を構築してみます。

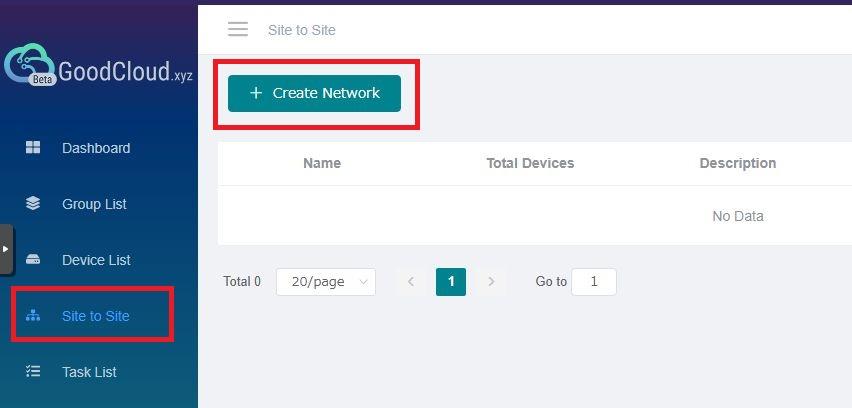

GoodCloudサイトメニュー「Site to Site」を選択します。

「Site to Site」メニュー画面から「Create Network」ボタンを押下します。

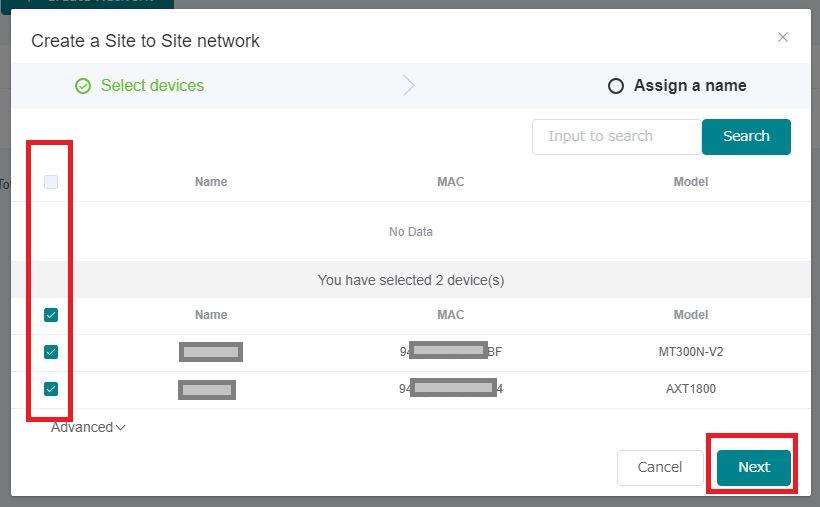

GoodCloudへ登録しているGL.iNetルーターが一覧表示されるので、拠点間VPNに組み込むルーターを選択(チェック)します。

本記事では2台のGL.iNetルーターを登録していますが、2台以上のルーターで拠点間VPNを構築することも可能です(最大10台)。

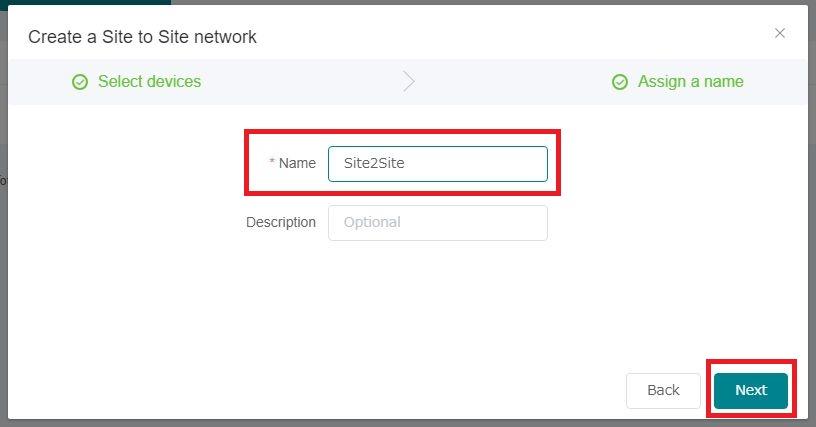

構築する拠点間VPNに名前を付けます。

本記事では「Site2Site」と命名します。

なお、拠点間VPNは1つだけでなく複数を構築することができます。

拠点間VPNに名前を付けたら「Next」ボタンを押下します。

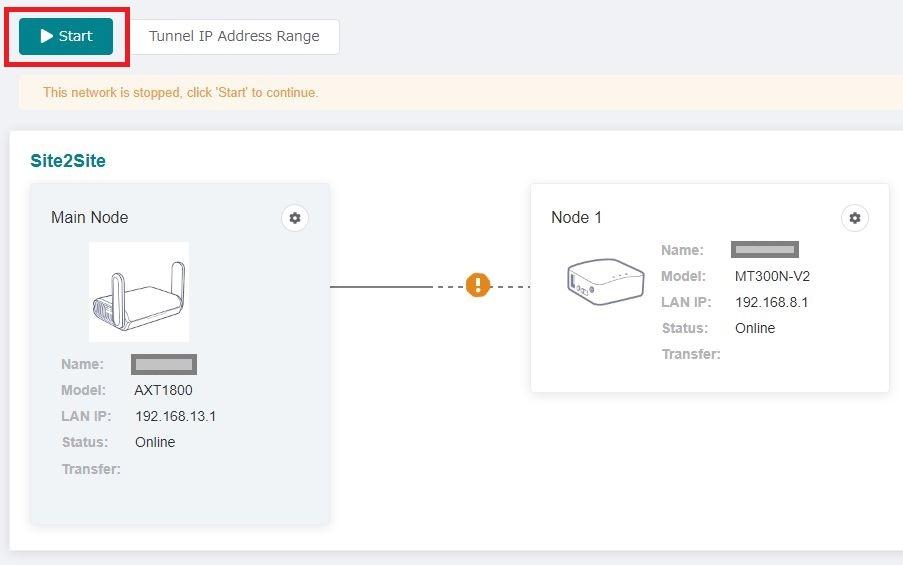

自動的に拠点間VPNの構成が仮作成されます。

グローバルIPv4アドレスの回線利用ができるルーターが「Main node」となっていることを確認します。

構成を確認したら「Start」ボタンを押下します。

数秒程度で拠点間VPN環境の構築が完了します。

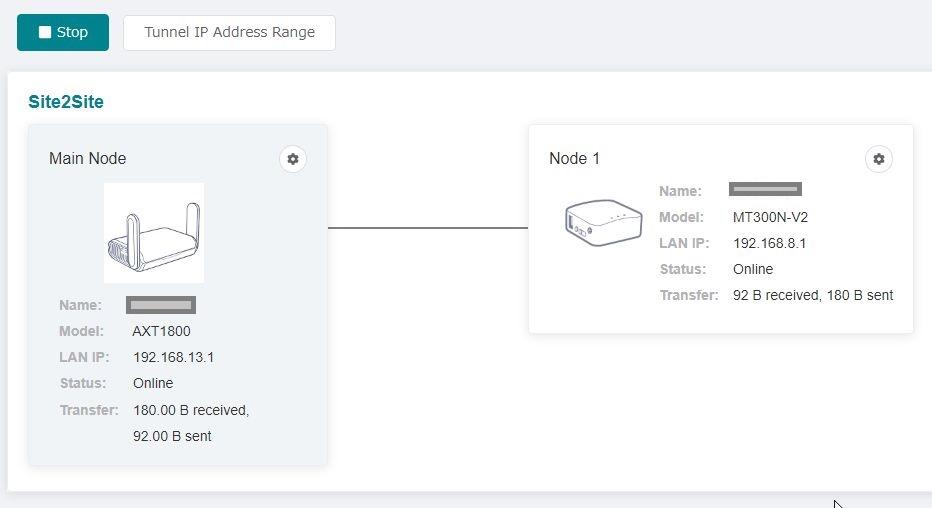

GoodCloudの拠点間VPNを使ってみる

ではGoodCloudの「Site-to-Site」機能で構築された拠点間VPNを使ってみましょう。

まず、我が家のネットワーク環境は現在以下の通りです。

| 構成 | Main node ※サーバー |

Node1 ※クライアント1 |

|---|---|---|

| ネットワーク セグメント |

192.168.13.0/24 | 192.168.8.0/24 |

| ルーター | GL-AXT1800(Slate AX) 192.168.13.1 |

GL-MT300N-v2(Mango) 192.168.8.1 |

| ファイルサーバー | 192.168.13.12 | 192.168.8.40 |

| PC | 192.168.13.201 | 192.168.8.201 |

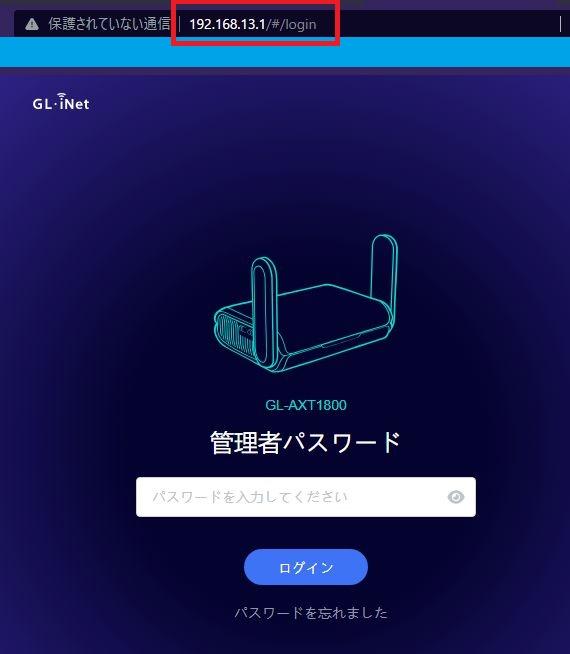

この構成において「Node1のPC(192.168.8.21)からMain nodeのルーター(192.168.13.1)」へ接続してみると以下のようになります。

ネットワークは別なのですが拠点間VPNでネットワーク接続されているため、別ネットワーク(Node1)からMain nodeのルーターへ接続・管理することができます。

別ネットワークのファイルサーバーへ接続する

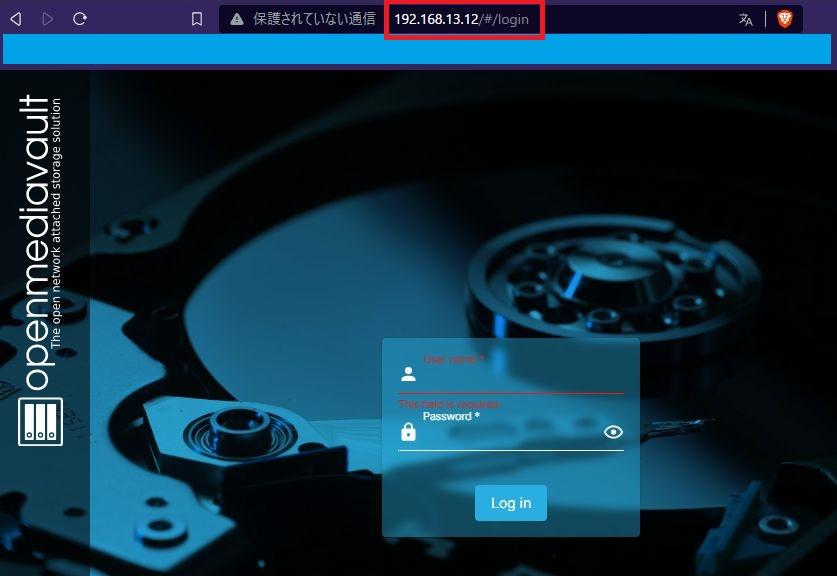

Node1ネットワークのPC(192.168.8.201)からMain nodeのファイルサーバー(192.168.13.12)へ接続して利用することもできます。

これにはちょっと一工夫が必要です。

別ネットワーク配下の機器へ接続するためにはIPアドレスの変換(マスカレード)が必要ですが、GoodCloudの「Site-to-Site」機能による拠点間VPNではマスカレード設定(LANのアドレス変換)がなされていません。

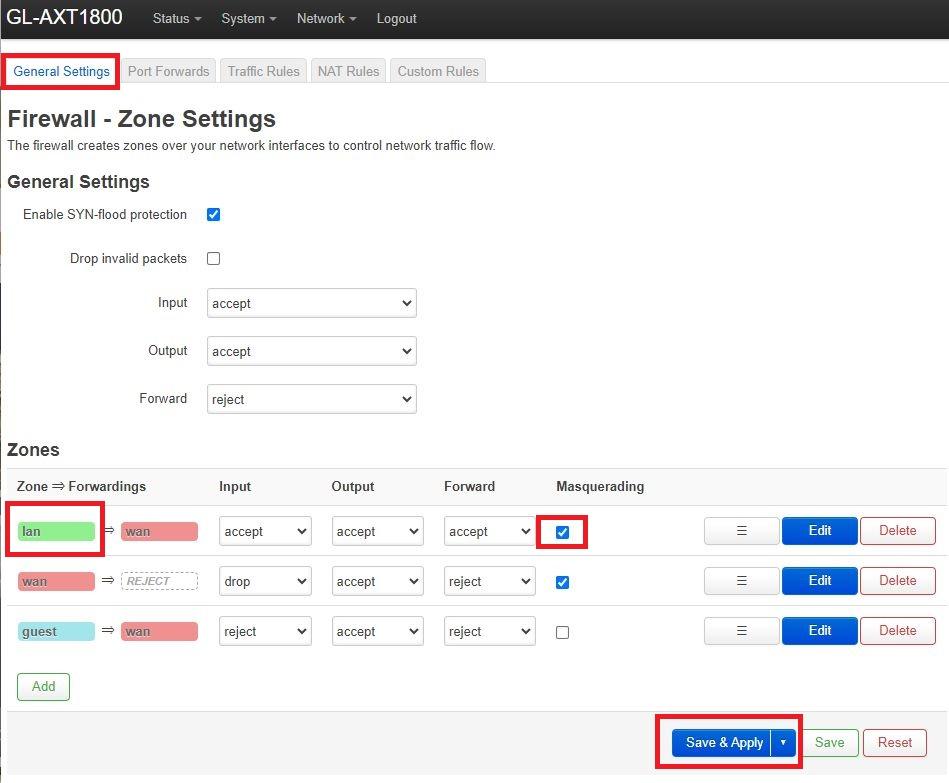

このため、接続先のMain nodeルーター(GL-AXT1800/192.168.13.1)のLANインターフェースにマスカレード設定を行ってあげます。

Main node(GL-AXT1800)の詳細設定機能(LuCI)から、メニュー「Network > Firewall」画面へ遷移します。

ファイアウォール画面の「General Settings」タブ画面より以下の設定を行います。

| Zones | “lan”ゾーン |

|---|---|

| Masquerading | チェックする |

上記を設定したら「Save&Apply」で設定をシステム反映させます。

この設定により、Node1(192.168.8.0)配下のネットワークからMain node(192.168.13.0/24)配下の機器へリモートアクセスできるようになります。

Node1配下のPC(192.168.8.201)からMain node配下のファイルサーバー(192.168.13.12)へ接続すると、以下のようにログイン画面が表示されリモート接続できていることがわかります。

以上で拠点間VPN接続におけるリモート接続の確認となります。

なお、逆向きにMain node(192.168.13.0/24)配下の機器からNode1(192.168.8.0/24)配下の機器(ファイルサーバーなど)へ接続する場合には、Node1ルーター(192.168.8.1)にもマスカレード設定を行う必要があります。

この拠点間VPNはなんなんだ!?

このように、GL.iNetルーターをGoodCloudへ登録してしまえば、1分もかからずに複数台のルーター間のVPN環境が構築できます。

このVPN環境、いったい何者なんでしょうか?

GoodCloudの拠点間VPN構成で「Main node」と設定されているGL-AXT1800(Slate AX)でWireGuardステータスを確認すると以下のようになっています。

「wg1」という新しいインターフェースが作成されており、リッスンポート51830でWireGuardが起動しています。

つまりGoodCloudの拠点間VPNの実態は「WireGuardによる拠点間VPN環境の自動構築機能」ということになります。

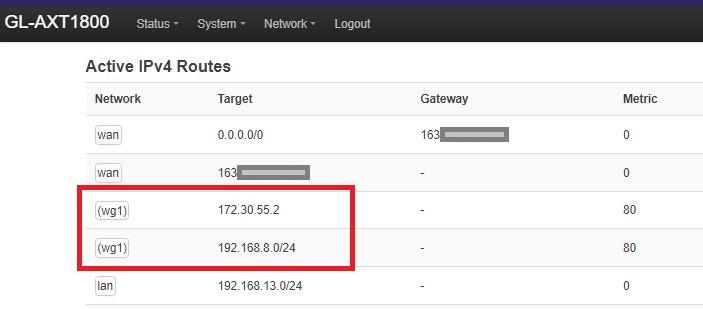

Main node(サーバー)のルーティングはどうなっている?

Main node(サーバー)として構成されているGL-AXT1800(Slate AX)では以下のようにルーティング情報が設定されています。

作成されたWireGuardのインターフェース「wg1」に対して「192.168.8.0/24」と「172.30.55.0/24」がネットワーク転送されています。

「192.168.8.0/24」はNode1(クライアント1)である「GL-MT300N-v2(Mango)」のネットワークセグメントであり、Node1ネットネットワークへの通信は「wg1」インターフェースへルーティングされています。

また、「172.30.55.2」は今回作成した拠点間VPN環境「Site2Site」で使用されるWireGuardネットワークにおけるNode1(クライアント)のWireGuard IPアドレスです。

これも「wg1」インターフェースへルーティングされています。

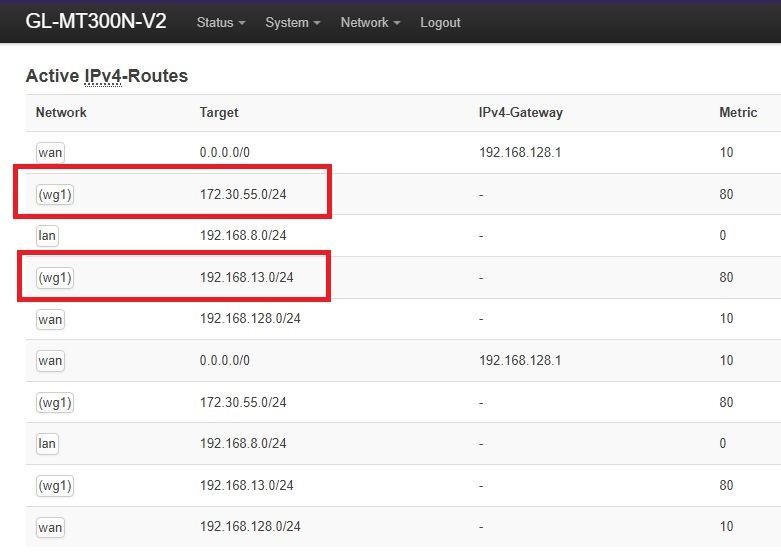

Node1(クライアント)のルーティングはどうなっている?

Node1(クライアント)として構成されているGL-MT300N-v2(Mango)側のルーティングを見てみます。

上図のように「172.30.55.0/24」および「192.168.13.0/24」が「wg1」インターフェースへ流れています。

「172.30.55.0/24」はWireGuardネットワークであり、「192.168.13.0/24」はMain Node(サーバー=GL-AXT1800)のネットワークです。

「Site to Site」VPNの正体はWireGuard VPN

このようにGoodCloudに登録されたGL.iNetルーターはほぼワンタッチで拠点間VPN環境を構築することができます。

そして、この拠点間VPNの実態はWireGuardサーバー/クライアント機能を使ったVPN接続になります。

Main Node(GL-AXT1800)およびNode1(GL-MT300N-v2)のルーティング情報を見ると、WireGuardネットワークおよびそれぞれ通信相手(ピア)のネットワークが直接WireGuardインターフェース「wg1」へ流れていることがわかります。

今回GoodCloudの機能を使って拠点間VPN接続環境を構築してみましたが、拠点間の暗号化通信はGoodCloudのサーバーを経由することなく直接通信相手と通信していることもわかります。

「拠点間VPNやってみたいけど暗号化通信がクラウド経由なのは心配」という方でも、拠点間VPN通信がGoodCloudのサーバーを経由することはありません。

- デバイス登録さえしてしまえば30秒程度で拠点間VPN完成!

- 実態はWireGuardによるSite-to-Site暗号化通信

- 暗号化通信はクラウド(GoodCloud)を経由しないので安全

こんな感じでしょうか。

GoodCloud、面白いですね!

まとめ、GoodCloudのすすめ

GL.iNetが運営するクラウドサービス「GoodCloud」に利用者登録・デバイス登録を行い、ちょっと遊んでみました。

本来は(将来的には?)法人向けの大規模ネットワーク管理サービスを目指しているものと思われ、個人ユーザーが使える機能が増えるわけではありません。

それでもVPNを使わずにクラウド(GoodCloud)経由でGL.iNetルーターをWebUI/リモートSSHで遠隔操作できるのは便利です。

遠隔地のGL.iNetルーターを管理する

自宅以外にGL.iNetルーターを設置する場合もあると思います。

たとえば実家のネットワークの面倒を見てあげる、とか仕事都合の単身赴任時に自宅ルーターを管理する、などの場合です。

通常、このような遠隔地のルーターを管理する場合にはVPN接続を利用します。

VPN環境不要でルーターを遠隔操作

GoodCloudを使えばルーター本体にVPN環境を構築しなくても、クラウド(GoodCloud)経由で遠隔地のルーターを管理することができます。

インターネットにつながる環境があればどこからでも遠隔地のルーターを管理できます。

また、ルーター側もインターネットにつながっていればGoodCloudの機能が使えるため、VPN環境の設定ミスによりつながらなくなった、というトラブルもなくなります。

遠隔地のGL.iNetルーターを管理するだけならVPN環境構築よりもGoodCloudへデバイス登録したほうが簡単・確実だと思われます。

超簡単に拠点間VPN

GoodCloudの「Site to Site」機能を使えば複数のGL.iNetルーター間で拠点間VPN環境を構築することができます。

GL.iNetルーターにはWireGuardが標準インストールされているので、手順に従って拠点間VPN環境を手動で構築することは可能ですし、非常に簡単に拠点間VPN環境が構築できます。

しかし、GoodCloudの「Site-to-Site」機能による拠点間VPN環境構築はその標準的な手順をさらに上回る「超簡単」かつ「たったの30秒(程度)」で拠点間VPN環境の構築が完了します。

GoodCloudの「Site-to-Site」機能による拠点間VPNの実態はWireGuardによる拠点間接続であり、その暗号化通信はクラウド(GoodCloud)を経由しません。

つまり「暗号化通信がクラウド経由なのはちょっと心配」といった心配もありません。