VPNによるネットワーク接続の形態として一般的には2つの接続形態があります。

ひとつは「リモートVPN」と呼ばれる接続形態であり、クライアントとなるPC(やスマホなど)を自宅や会社のネットワークにつなげる形態であり、テレワークなどはこの接続形態になります。

もうひとつは「拠点間VPN」と呼ばれる接続形態であり、ネットワークとネットワークを丸ごと繋げてひとつのネットワークにしてしまおうという接続形態です。

さて、この「拠点間VPN」ですが従来はそれ専用の高価な(法人向け)ルーターが必要であったり高度なネットワーク技術が必要だったり、と主に企業が本社・支社間を接続するなどで利用されていました。

しかし、現在はVPNも超簡単に構築できるソリューションが登場し、「個人が自宅と実家を拠点間接続」「個人事業主が自宅と仕事場を拠点間接続」などで利用されています。

本記事では人気のOpenWrtルーター「GL.iNetトラベルルーター」と超簡単VPNの「Tailscale」を使って、拠点間VPNを構築していきます。

リモートVPNと拠点間VPN

VPN(Virtual Private Network)という機能を使えばどこからでも自宅や会社のネットワークへ接続することができます。

名前の通り「Virtual(仮想)」ながらも「Private Network(専用回線)」なのでインターネット上の通信でも暗号化された通信で安全にデバイスをネットワークへ接続することができます。

VPNにはおおきく「リモートVPN」と「拠点間VPN」という2つの接続形態があります。

どこからでもつなげられるリモートVPN

リモートVPNはデバイス(パソコンやスマホ)を自宅や会社のネットワークへ接続する接続形態です。

デバイス側(パソコンやスマホ)にはVPNクライアントアプリが必要であり、自宅・会社側にはVPNサーバーが必要です。

テレワークなどはこの「リモートVPN」での接続形態になります。

ネットワーク同士がつながる拠点間VPN

リモートVPNがデバイス(パソコンやスマホなど)をネットワーク(自宅・会社など)へ接続する接続形態であるのに対し、「拠点間VPN」はネットワークとネットワークを丸ごとつなげてしまおうという接続形態です。

拠点Aと拠点BにVPNサーバーを設置し、そのVPNサーバー同士がインターネット上でVPN通信を行うことで遠隔にあるネットワークとネットワークをひとつのネットワークとして利用することができるようになります。

※もちろん「拠点C」などを追加して3か所以上の相互接続も可能

この場合は拠点Aと拠点Bに設置されたVPNサーバー同士がVPN通信を行うので、それぞれのネットワーク内にあるデバイスはVPNクライアントアプリなど不要で他方のネットワークを利用可能となります。

拠点間VPN接続はどんなときに使われる?

ちょっと大きめの企業などで本社・支社が存在する場合、多くの場合で拠点間VPNによるネットワーク接続が行われています。

本社にドキュメント管理用のファイルサーバーを設置するだけで、視点からもそのサーバーを利用できるようになります。

本社ネットワークも支店ネットワークも仮想的に一つのネットワークになるので、利用者は本社・支社を意識せずにITインフラを利用できるようになるわけです。

個人での拠点間VPN利用

個人でも拠点間VPNの利用が多くなってきています。

最近は「パーソナルクラウド」などと銘打ってNAS(Network Attached Storage)製品が人気で、スマホのデータをすべて自宅のNASへアップロードして使う、などの使い方が流行っています。

拠点間VPNにより自宅と実家を接続すれば、実家にあるNASのデータ(写真や動画など)を実家のおじいちゃん・おばあちゃんも見ることができます。

また、大切な自宅のNASのバックアップを遠隔地の実家のNASへバックアップする、といったような遠隔地バックアップの仕組みも作れてしまいます。

超簡単拠点間VPN

企業で拠点間VPNを構築する場合にはそれ専用に設計・製造された高額な法人向けVPNルーターを使用します。ヤマハルーターなんかですね。

最近は個人でも安価なルーターで拠点間VPNを構築できるようになりました。

なんでもつながるtailscale

VPNは暗号化された通信を行うためのソフトウェアであり、「L2TP/IPSec」「OpenVPN」「WireGuard」など多くのプロトコルを利用することができます。

そして、これらの中でもっとも最新・安全・高速と言われる「WireGuard」プロトコルを使ったVPNソリューションとして「tailscale(テイルスケイル)」が人気です。

tailscaleはクラウドサービスですが、tailscaleを使うことで超簡単にVPN(リモートVPN/拠点間VPN)が構築できてしまいます。

tailscaleならどんな回線でもつながる

VPNは通信の仕組み上「クライアントがサーバーへ接続しに行く」ことで通信が開始されます。

この「接続しに行く」ためにはインターネット上で識別可能な住所、すなわちグローバルIPアドレスが必要です。

しかし現在のフレッツ光回線などは「IPv4 over IPv6(v6プラスやクロスパスなど)」へ移行しており、これらの回線では接続に必要なグローバルアドレスが利用できません。

しかし、tailscaleを使えばグローバルIPアドレスのない回線環境でもVPNが構築できてしまいます。

フレッツ光回線のIPv4 over IPv6だけでなく、ホームルーター(WiMAX/home5Gなど)やスマホのテザリングによる回線などでもtailscaleならVPNが構築できてしまいます。

導入が超簡単

tailscaleはクラウドサービスとして提供されているVPNの仕組みです。

そのため、拠点Aと拠点Bのルーターにtailscaleアプリをインストールし、tailscaleクラウドサービスの管理画面に拠点A/拠点Bルーターを登録するだけで拠点間VPNが構築できてしまいます。

接続のために必要なグローバルアドレスやポート番号、暗号化通信のために必要な暗号化鍵など、従来のVPNでは割と面倒だった処理も一切不要、すべてtailscaleのクラウドサービスが自動化してくれます。

自由度の高いGL.iNetトラベルルーター

企業向けの高機能なルーターと同じように使える個人向けの高機能ルーターとして人気なのが「GL.iNetルーター」です。

香港の通信機メーカー「GL.iNet」が製造・販売している小型ルーターなのですが、ファームウェアとしてOpenWrtを採用していることで法人向けルーター並みの高機能なルーターに仕上がっています。

そして、多くのGL.iNetルーターには標準でtailscaleに対応しており、ルーター機能として「tailscaleを有効化」するだけでルーター上でtailscale VPNサーバー機能が動作してしまいます。

本記事の前提

ここまで書いたように、本記事では拠点A(自宅を想定)と拠点B(実家を想定)の2つのネットワークを拠点間VPNで接続する仕組みを構築します。

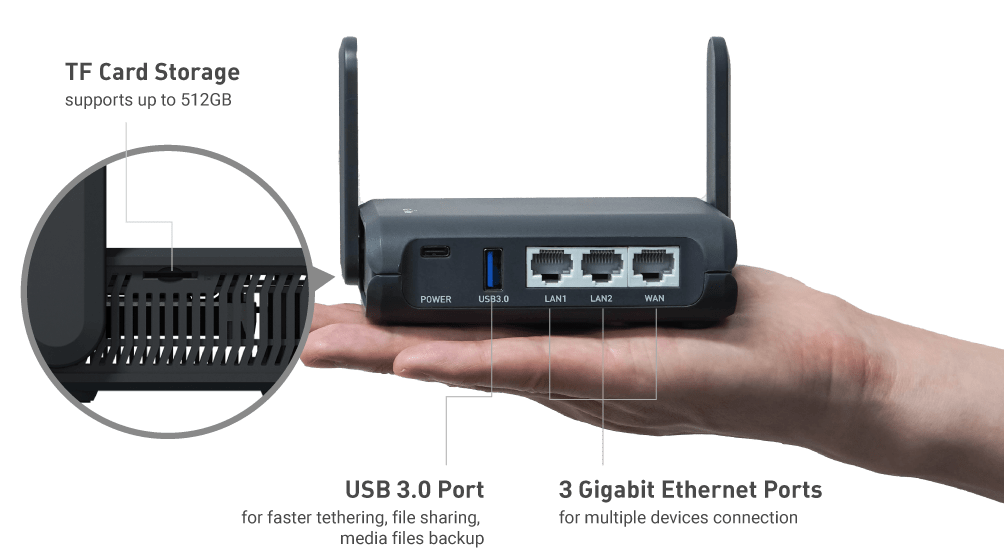

拠点A/拠点Bともに使用するルーターはGL.iNetのGL-MT3000(Beryl AX)を使用します。

手のひらサイズの小型ルーターながらもWAN側2.5GbE/Wi-Fi6対応という高速・高性能ルーターです。

もちろん、標準でtailscaleの機能を搭載しています。

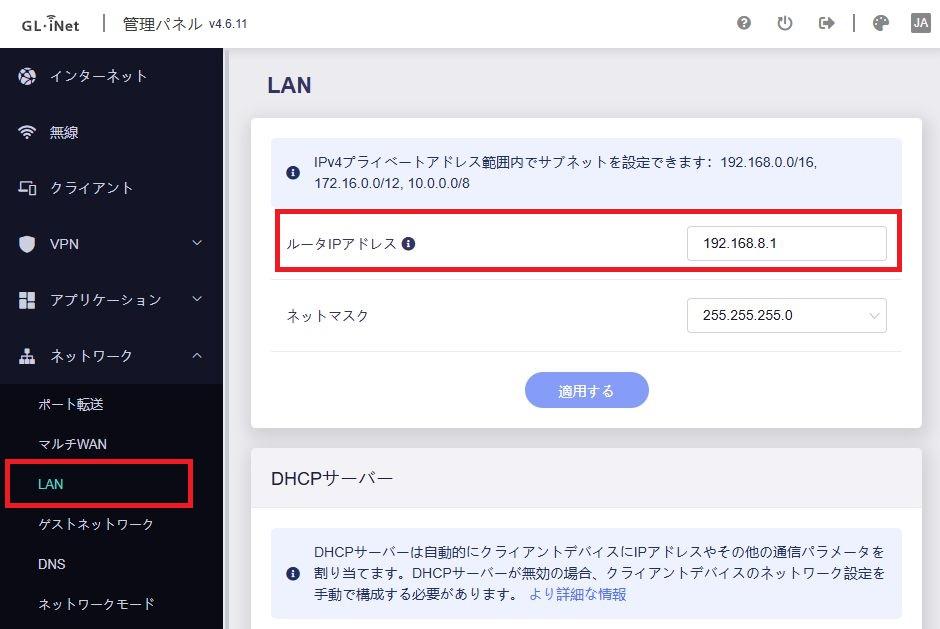

拠点のサブネットは異なること

tailscaleによる拠点間VPN構築時の注意点として「拠点Aと拠点Bのサブネットは異なること」という点があります。

たとえば「拠点Aのネットワークは192.168.8.0/24」「拠点Bのネットワークは192.168.9.0/24」というようにネットワークアドレスが異なっていなければなりません。

これはtailscaleが通信の仕組み上「L3(Layer3) VPN」であるからです。

よって、本記事では拠点A(自宅側)および拠点B(実家側)のネットワークアドレスを以下のように想定します。

| 拠点 | GL.iNetルーターLAN側IPアドレス |

|---|---|

| 自宅 | 192.168.8.1 |

| 実家 | 192.168.9.1 |

前提とするインターネット回線環境

本記事での動作確認に使った回線は以下の通りです。

| 拠点 | インターネット回線環境 |

|---|---|

| 自宅 | 電力系光回線(10GbE)/PPPoE接続 |

| 実家 | 楽天ひかり(DS-Lite/クロスパス接続) |

本記事での回線環境は上記の通りですが、tailscaleではどんな回線環境でもつながるので回線環境を気にする必要はありません。

光回線のv6プラスやOCNバーチャルコネクト、ホームルーター(WiMAXやhome5Gなど)はたまた楽天モバイルの固定回線利用など、どんな回線環境でインターネットにつながっていればtailscaleによる拠点間VPNを構築することができます。

GL.iNetルーターでのtailscaleサーバー構築

ではさっそくtailscaleとGL.iNetルーターによる「拠点間VPN」環境を構築してみましょう。

STEP⓪ GL.iNetルーターの準備(IPアドレス)

本記事では拠点として「拠点A(自宅)」および「拠点B(実家)」を想定し拠点間VPN環境を構築していきます。

そして、自宅・実家それぞれ(つまり2台)のGL.iNetルーターが必要です。

ここで、自宅ネットワークと実家ネットワークのサブネットは異なる必要があります(tailscaleはL3なので)。

本記事では自宅ネットワークのサブネットを「192.168.8.0/24(GL.iNetルーター初期値)」とし、実家ネットワークのサブネットを「192.168.9.0/24」としました。

| 拠点 | GL.iNetルーターLAN側IPアドレス |

|---|---|

| 自宅 | 192.168.8.1 |

| 実家 | 192.168.9.1 |

GL.iNetルーターでのネットワークアドレスの変更は以下のようになります。

メニュー「ネットワーク > LAN」からLAN設定画面を開き、ネットワークIPアドレスを設定します。

STEP① tailscaleの利用者登録

それではtailscaleを使っての拠点間VPNの構築に入ります。

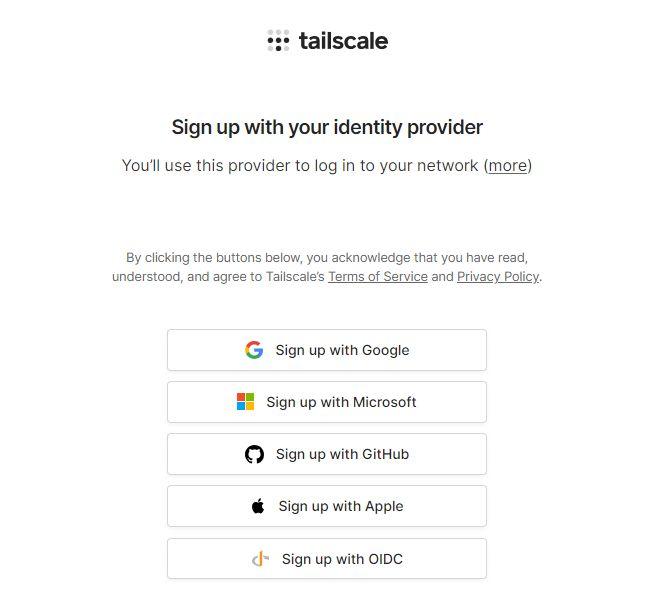

tailscaleはクラウドサービスなのでまずはサービスの利用者登録を行う必要があります。

tailscaleでは有料/無料の各種プランが提供されていますが、本記事で構築する拠点間VPNの機能範囲であれば無料プラン「Personalプラン」で十分です。

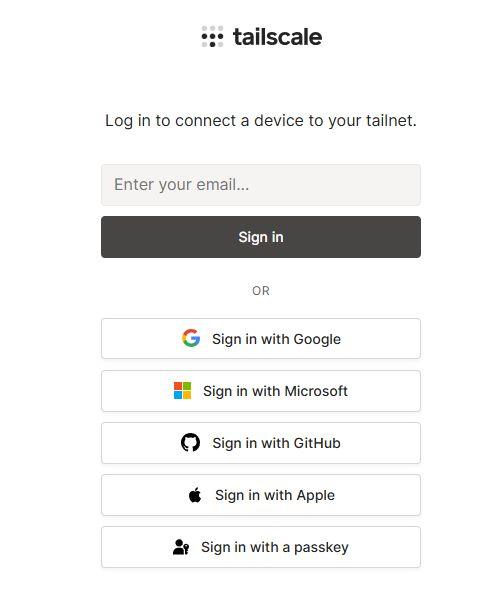

tailscaleではゼロトラスト認証を採用しており、つまり独自のアカウントを作るのではなくGoogleアカウントやMicrosoftアカウントなどを使って利用者登録する、という仕組みです。

上記のような利用者登録画面が表示されるので、お持ちのアカウントを使ってtailscale利用者登録を行ってください。

STEP② tailscaleの有効化(自宅ルーター)

では、自宅ルーター(GL.iNet GL-ATX1800 Slate AX)をtailscale VPNサーバーとして構築します。

本記事では自宅ルーターのIPアドレスは「192.168.8.0/24」としています。

やることは簡単で「ルーターでtailscaleを有効化 ⇒ ルーターをtailscale(クラウドサービス)へ登録」という内容です。

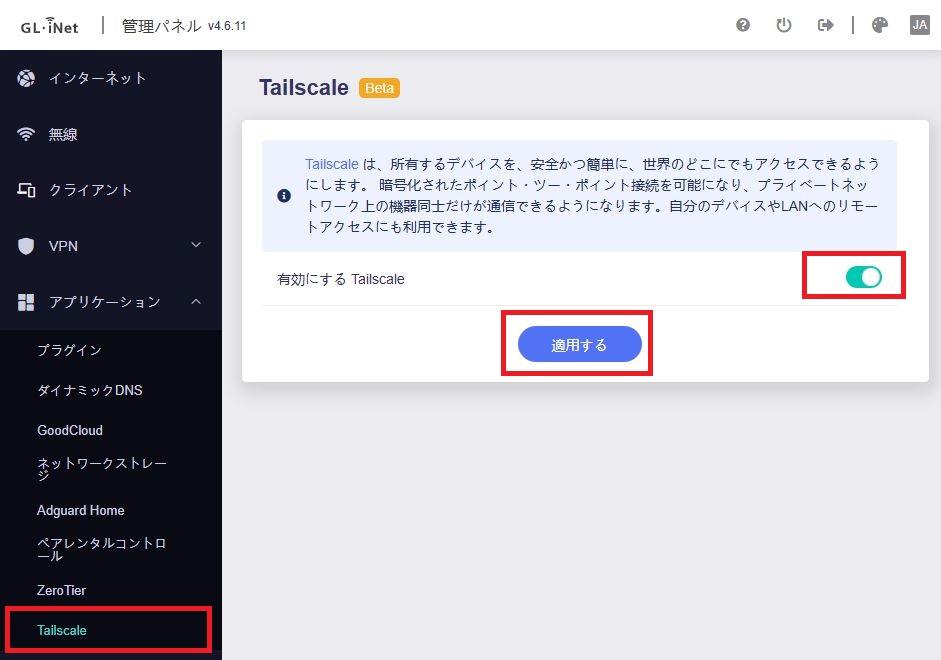

GL.iNetルーターでtailscale有効化

まずはメニュー「アプリケーション > tailscale」画面を開きます。

まず「有効にするtailscale」をオン(右へスライド)し、「適用する」ボタンを押下します。

有効化時のオプションが表示されるので以下の設定とします。

| オプション | 設定値 |

|---|---|

| 有効にするtailscale | オン(右へスライド) |

| 出口ノードを指定する | オフのまま(初期値/左へスライド) |

| リモートアクセスWANを許可する | オフのまま(初期値/左へスライド) |

| LANのリモートアクセスを有効にする | オン(右へスライド) |

上記設定したら「適用する」ボタンを押下します。

設定を適用したら画面に表示されている「The Device Bind Link」のリンクをクリックします。

tailscaleサービスへのリンク(ログインリンク)が表示されるので、そのままクリックします。

tailscaleへのルーター登録

リンクをクリックするとブラウザでtailscaleのログイン画面が表示されます。

利用者登録しているアカウントでログインしてください。

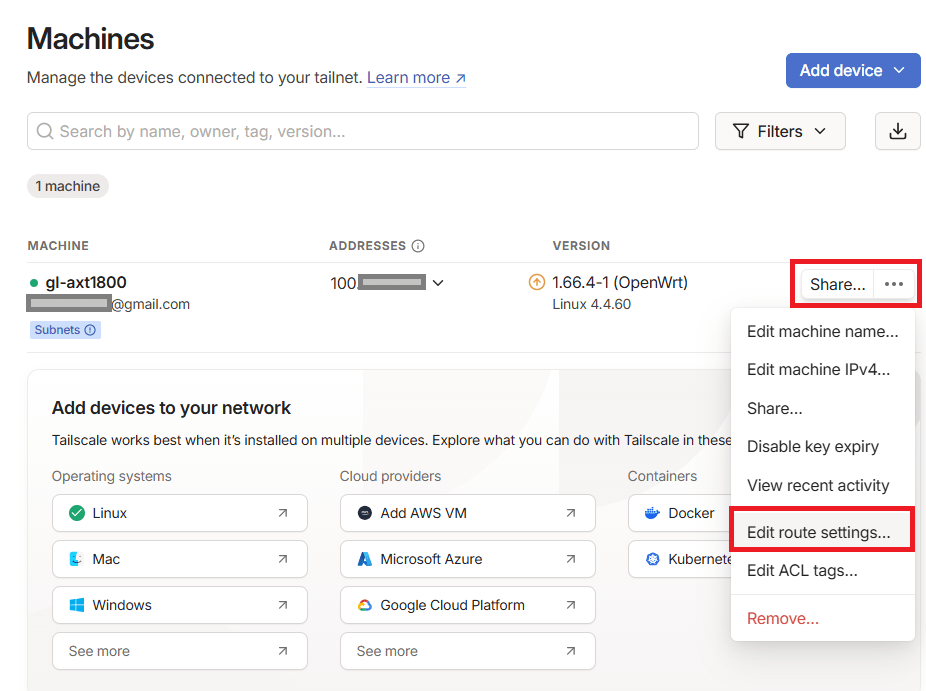

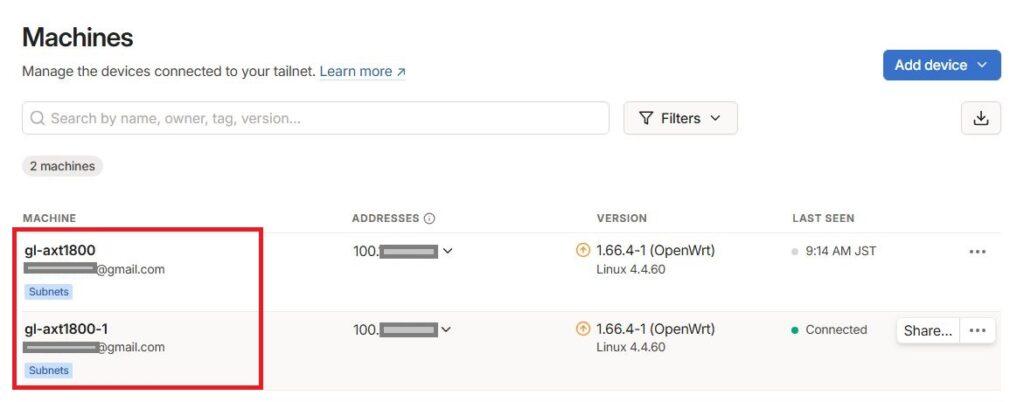

tailscale Admin Console(管理画面)に自宅ルーター(GL-AXT1800)が登録されています。

ここで、「Share…」から「Edit route settings…」選択クリックします。

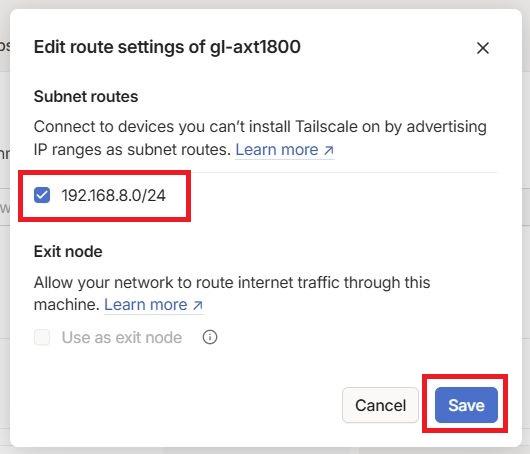

サブネットルートの登録画面が表示されるので、自宅ルーターのIPアドレス(本記事では192.168.8.0)を確認およびチェックし、「Save」ボタンで画面を閉じます。

以上で自宅ルーターでのtailscale有効化、および自宅ルーターのtailscale登録が完了しました。

この時点で自宅ルーターはtailscaleによるVPNサーバーとして機能しています。

STEP③ もう一台(実家ルーター)の構築

以上「STEP②」で実家側のGL.iNetルーターへtailscale環境設定が完了しました。

この時点で実家側のGL.iNetルーターはtailscaleによるVPNサーバーとして機能するようになっています。

続いて、同じ手順(STEP②)にてもう一台の「実家側ルーター」を構築します。

手順は全く同じ、ただしルーターのIPアドレスが自宅ルーターと異なっている点に注意してください。

実家ルーターを自宅ルーターと同じtailscale Admin Consoleへ登録完了したら、自宅・実家のルーター構築は官僚です。

STEP④ tailscale Admin Console(管理画面)の確認

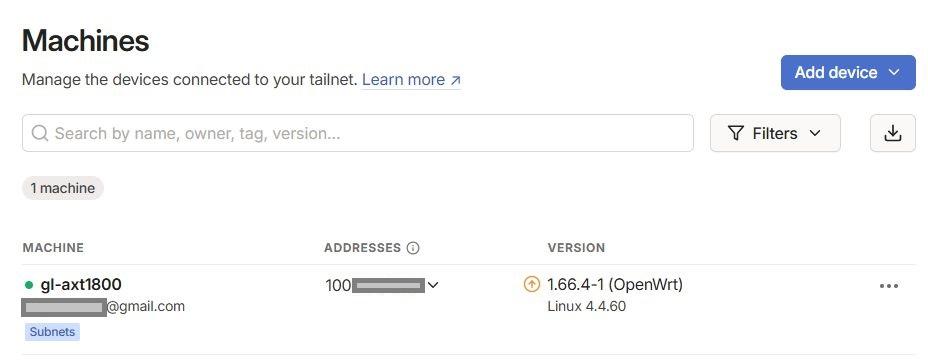

STEP②およびSTEP③に従って2台のルーター(自宅側・実家側)の設定が登録完了するとtailscale Admin Console(管理画面)は以下のようになっています。

tailscaleの同じ利用者アカウントに自宅ルーターと実家ルーターが2台登録されている状態です。

これで自宅ルーターと実家ルーターはtailscaleにより相互にVPN通信が可能(拠点間VPN)となっている状態です。

GL.iNetクラウドサービス「GoodCloud」との併用

拠点間をVPN接続することで遠隔地の他ネットワークへ自由にアクセスできるようになります。

遠くのネットワークでありながら、同じ一つのネットワークのようになるからです。

しかし、この利便性は「拠点それぞれのネットワークが正常に動作していること」「拠点間のVPNが正常に動作していること」が前提となります。

この前提が障害・作業ミス等により崩れてしまうと拠点間のVPN接続は切れてしまい、メンテナンスのために遠隔地まで出向かないといけなくなります。

GL.iNetのクラウドサービス「GoodCloud」

GL.iNetは自社のルーター「GL.iNetルーター」の利用者向けに「GoodCloud」というクラウドサービスを提供しています。

本来は企業向けに自社(GL.iNet)のルーターを使って大規模なネットワーク構築をサポートするためのサービスのようですが、個人でも1台のGL.iNetルーターからGoodCloudサービスが使えてしまいます。

※有料プランもありますが、個人でも無料プランで十分使えます。

GoodCloudで何ができる?

GoodCloudというクラウドサービスへお持ちのGL.iNetルーターを登録することで、インターネット側から自分のGL.iNetルーターへアクセスできるようになります。

- 遠隔地ルーターの管理(Web管理画面)

- 遠隔地ルーターのコマンド操作(リモートSSH)

- 遠隔地ルーターの再起動

- 遠隔地ルーターの初期化

ルーターがおかしい?設定を間違えた?などの場合でも、GL.iNetルーターがインターネットにつながっていればどこからでもGL.iNetルーターにアクセスできるため、遠隔地のGL.iNetルーターをリモートで管理することができます。

そしてこの仕組みはVPNが動作していなくても利用可能です。

よって、拠点間VPNに限らず、たとえば実家のネットワークを管理してあげるという場合においてはGL.iNetルーターをGoodCloudへ登録しておくことをお勧めします。

拠点間VPNを構築するならまずはGoodCloud

本記事では拠点間VPNとして「自宅」と「実家」を想定しました。

本記事手順にて拠点間VPNを構築する手順として、「まずは実家ルーターを実家に設置しGoodCloudへ登録しておく」ことをおすすめします。

拠点間VPN構築は拠点間を行ったり来たり!?

拠点間VPNを構築する場合は拠点A(自宅)と拠点B(実家)での作業が必要です。

当然、拠点ごとのネットワークに依存するため実際の拠点間VPN構築では拠点Aの作業と拠点Bの作業が行ったり来たりします。

本来、このためには拠点A(自宅)と拠点B(実家)を行ったり来たりしながら設定・確認を行う必要がありますが、これ実際には面倒だし無理ですよね。

GoodCloudならどこからでも拠点間VPN構築ができる

この場合、事前に(拠点間VPN構築前)に2台のルーターを自宅・実家に設置したうえでGoodCloudへ登録しておきます。

拠点A/拠点Bそれぞれがインターネットに接続し、かつGoodCloudに登録されていれば、あとはどこからでも拠点Aルーターも拠点Bルーターも操作(VPN環境構築)することができます。

そうすると、どちらの拠点からでも(もっと言えば外出先からでも)拠点Aの設定と拠点Bの設定が同じ場所で行える、という仕組みが出来上がります。

GoodCloudへのルーター登録の方法やGoodCloudの使い方は以下の記事を参考にしてみてください。

まとめ、GL.iNetルーターで超簡単拠点間VPN

本記事ではtailscale & GL.iNetルーターを使って超簡単に拠点間VPN環境を構築してみました。

回線環境を気にしなくてもよい

tailscaleを使えば回線環境を気にする必要がありません。

通常、VPNサーバーをはじめとした各種サーバーを自宅に設置する場合には自宅回線にはインターネットで識別できるグローバルIPアドレスが必要です。

しかし、IPv4アドレスの枯渇が問題となっている現在は多くの回線サービスにおいてこのグローバルIPアドレスが付与されません。

tailscaleを使えば回線にグローバルIPアドレスが付与されていなくてもVPNサーバーが構築できてしまいます。

フレッツ光のMAP-e(v6プラスなど)やDS-Lite(クロスパスなど)をはじめ、ホームルーター(WiMAXやhome5Gなど)さらには楽天モバイルの固定回線利用など、グローバルIPアドレスが付与されないどんな回線環境でもVPNが構築できます。

- IPv4 over IPv6でもつながる!

- ホームルーターでもつながる!

- 楽天モバイル固定回線利用でもつながる!

比較的安価でtailscale標準装備のGL.iNetルーター

tailscaleはWindows/Mac/LinuxなどさまざまなOS向けにアプリが提供されています。

つまりこれら対応OSが動く環境があればtailscaleによるVPNサーバーを構築可能です。

GL.iNetルーターでは標準でtailscaleモジュールがインストールされており、「有効化」するだけで使えるようになります。

ルーター機能とtailscale機能が一体化できることで、ポート転送などルーター設定が不要です。

「簡単にtailscaleでVPNサーバーを構築する」という場合、GL.iNetルーターを使うのが一番簡単だと言えます。

GL.iNetルーターならGoodCloudでの遠隔操作ができる

さらにGL.iNetルーターならクラウドサービス「GoodCloud」が利用可能です。

GoodCloudを使えば登録したルーターをどこからでも遠隔操作することができます。

拠点間VPNの構築のように離れた作業場所を行ったり来たりしなくてもどこからでもGL.iNetルーターを遠隔操作し、VPN環境を構築することができます。

全てが揃ったGL.iNetルーター

本記事では拠点A(自宅)および拠点B(実家)で使うルーターとしてGL.iNetのGL-MT3000を2台使用しました。

手のひらサイズの小型ルーターながらもWAN側2.5Gbps対応/Wi-Fi6対応という高性能モデルです。

本記事でご紹介したtailscaleやGoodCloudの機能にも完全対応しています。